Wiele osób utożsamia szyfrowanie z bezpiecznym połączeniem z bankiem lub możliwością zabezpieczenia ważnych informacji przed dostępem osób trzecich. Jest to oczywiście prawda, bo szyfrowanie bardzo często służy do ochrony danych. Niestety to także miecz obosieczny i w niektórych przypadkach może zostać użyty przeciwko nam. Najlepszym tego przykładem jest oprogramowanie ransomware. Jest to szkodliwe oprogramowanie, które szyfruje różnego rodzaju pliki na zainfekowanym komputerze i żąda okupu za odszyfrowanie. Zazwyczaj użytkownik nie jest w stanie samodzielnie odwrócić działania tego typu aplikacji i pozostaje mu bardzo mało opcji do wyboru. W tym artykule wyjaśnimy jak działa ransomware, jak rozpoznać szkodniki tego typu i uniknąć zagrożenia, a także co zrobić, jeżeli nasze urządzenie zostało już zainfekowane.

Czym jest ransomware?

Ransomware jest bardzo niebezpiecznym szkodliwym programem, gdyż w jednej chwili możemy stracić dostęp do ważnych dokumentów firmowych i prywatnych, zdjęć i filmów, bazy danych klientów, prezentacji i innych rzeczy. Jak podaje firma Kaspersky Lab, przeciętny okup w 2016 roku wyniósł 300 dolarów.[1] Zdarzają się jednak programy, które chcą znacznie wyższe kwoty, co może okazać się nie lada wyzwaniem, szczególnie w przypadku zarażenia kilku komputerów firmowych. Wówczas koszt odzyskania danych poprzez zapłacenie okupu może wynieść nawet kilkadziesiąt tysięcy dolarów. Jednak nawet wtedy nie ma gwarancji, że odzyskamy dane, gdyż 20% ofiar oprogramowania ransomware, które zapłaciły okup, nie odzyskały swoich plików.[2]

W jaki sposób można zainfekować urządzenie?

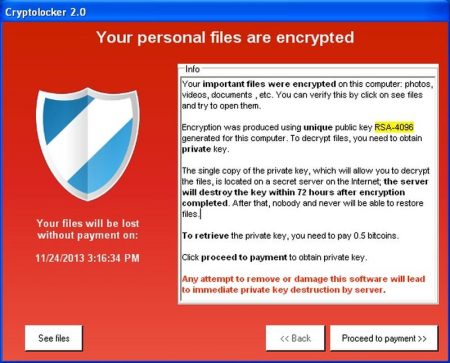

Najczęściej do ataku dochodzi w momencie otwarcia szkodliwego pliku. Może to być załącznik maila, plik pobrany z internetu, program pochodzący z niezaufanego źródła, czy nawet strona internetowa, w której zagnieżdżony jest szkodliwy kod. Popularne jest też wykorzystanie luk w nieaktualizowanym oprogramowaniu. Metod jak widać jest wiele, ale każda może doprowadzić do utraty cennych informacji. Kiedy użytkownik już uruchomi program, algorytm rozpoczyna proces szyfrowania. Zaszyfrowaniu mogą ulec dziesiątki, a nawet setki formatów, w tym najpopularniejsze – doc, docx, pdf, jpg, xls, xlsx itp. Kiedy aplikacja zakończy działanie, najczęściej na ekranie użytkownika pojawia się komunikat podobny do zaprezentowanego poniżej:

Widzimy informację, że nasze pliki zostały zaszyfrowane. Po lewej stronie znajduje się czas, który pozostał nam do zapłacenia okupu (płatność do 24 listopada 2013, godziny 15:16). Tak jak zostało to wcześniej wspomniane, wiele szkodników tego typu daje użytkownikowi określony czas na działanie, po przekroczeniu którego nie ma już możliwości odzyskania danych. Coraz powszechniejszym zjawiskiem jest też opcja darmowego odszyfrowania jednego lub kilku losowych plików. Twórcy szkodnika chcą w ten sposób uzyskać wiarygodność w oczach swoich ofiar, że po spełnieniu żądań, ponownie uzyskają oni dostęp do swoich plików.

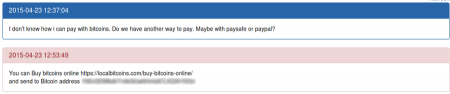

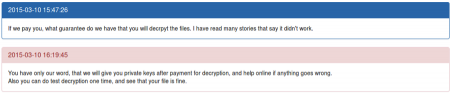

Warto też zwrócić uwagę na fakt, że w tego typu komunikatach przestępcy umieszczają informację o metodach płatności oraz instrukcje w jaki sposób np. zakupić i przelać bitcoiny. Co ciekawe, popularne staje się też prowadzenie swego rodzaju „pomocy technicznej”, która ma zapewnić wsparcie użytkownikom, którzy mają problem ze zrealizowaniem płatności lub odzyskaniem plików po opłaceniu okupu. Poniżej przykład takiej konwersacji:

Tłumaczenie:

1: Nie wiem w jaki sposób mogę zakupić bitcoiny. Czy jest dostępna inna metoda płatności? Może Paysafe lub Paypal?

2: Możesz zakupić bitcoiny online – link – i wysłać zakupione bitcoiny na wskazany adres

Tłumaczenie:

1: Jeżeli ci zapłacimy, jaką mamy gwarancję, że odszyfrujesz nasze pliki? Czytałem wiele historii, z których wynika, że często tak się nie dzieje.

2: Masz jedynie nasze słowo, że otrzymasz od nas klucz prywatny po dokonaniu płatności za deszyfrowanie oraz pomoc online, w razie gdyby coś poszło nie tak. Dodatkowo może wykonać jednorazowy test odszyfrowywania i zobaczyć, że wszystko jest w porządku z twoimi plikami.

W jaki sposób się bronić?

Najlepszym sposobem na zabezpieczenie swoich danych jest wykonanie kopii zapasowej wszystkich plików i całego systemu operacyjnego. Takie rozwiązanie gwarantuje nam, że jeżeli nawet przez przypadek uruchomimy szkodliwy program, zawsze będziemy mogli przywrócić system sprzed infekcji, a tym samym nie stracimy naszych cennych danych. Kopia zapasowa to także rozwiązanie na inne potencjalne problemy – błędy ludzkie, przypadkowe usunięcie danych czy awarie sprzętu. Ważne jest jednak by dysk z kopią zapasową nie był na stałe podłączony do komputera. W przeciwnym wypadku może dojść do zaszyfrowania także kopii zapasowej.

Zdarza się, że niektóre programy ransomware są źle napisane lub moduł szyfrujący zostanie źle zaimplementowany i możliwe jest skorzystanie ze specjalistycznych narzędzi, które są oferowane przez różnych producentów antywirusowych. Z tego powodu, jeżeli padniemy ofiarą ataku i nie posiadamy kopii zapasowej, dobrze jest zacząć od wyszukania dostępnych deszyfratorów. Być może nam się poszczęści i zmiany, które zaszły w systemie będzie można cofnąć, bez płacenia okupu.

Należy pamiętać, że sam fakt posiadania kopii zapasowej nie ochroni nas przed infekcją. Poniżej znajduje się zbiór uniwersalnych zasad , które pomogą uniknąć zarażenia komputera:

- Zainstaluj program antywirusowy lub pakiet internet security (również dla urządzeń mobilnych)

- Regularnie aktualizuj system operacyjny i wszystkie zainstalowane programy i wtyczki

- Nie otwieraj załączników od nieznanych nadawców

- Aplikacje pobieraj z zaufanych źródeł (oficjalne sklepy, strona producenta)

- Przed uruchomieniem, skanuj pliki pobrane z internetu

Czy warto płacić okup?

We wcześniejszej części artykułu wspomniałem, że zapłacenie okupu nie zawsze oznacza odzyskanie plików. Najlepszym tego dowodem jest oprogramowanie o nazwie Ranscam, które na pierwszy rzut oka wygląda jak ransomware, a w rzeczywistości przelanie pieniędzy nie zwróci nam plików. Program ten nie szyfruje, lecz usuwa je. Poniższy obrazek pokazuje końcowy wynik działania Ranscama:

Treść wygląda znajomo i typowo dla szkodników z rodziny ransomware. Mamy informację, gdzie można zakupić bitcoiny, jak nimi zapłacić oraz przycisk, który należy kliknąć by potwierdzić płatność. Dodatkowo użytkownik jest straszony, że każdorazowe kliknięcie przycisku przed zapłaceniem okupu, spowoduje usunięcie jednego pliku. Prawda jest jednak taka, że nawet jeżeli zapłacimy i klikniemy potwierdzenie dokonania opłaty, to i tak nie uzyskamy żadnego efektu poza komunikatem „płatność niezweryfikowana”. W ten sposób twórcy programu chcą by użytkownicy wielokrotnie płacili za „odszyfrowanie” plików, podczas gdy są one już dawno usunięte.

Jest też inny argument aby nie płacić okupu. Nigdy nie mamy pewności, czy atakujący zachęcony naszym działaniem, nie posłuży się atakiem ukierunkowanym i nie uderzy ponownie. Dlatego właśnie dużo bardziej opłaca się zainwestować w ochronę komputera/sieci oraz regularne tworzenie kopii zapasowych. Dzięki temu chronimy się nie tylko przed ransomware, ale również przed innymi zagrożeniami.

Windows to nie jedyny atakowany system

Niektórym osobom, może się wydawać, że problem szkodliwego oprogramowania dotyczy jedynie platformy Windows. Prawda jest jednak taka, że zarówno Mac OS firmy Apple, jak i mobilny system Android, również znajdują się na celowniku cyberprzestępców. I chociaż bezpieczeństwo systemów operacyjnych zostało omówione w oddzielnym artykule, to warto zaznaczyć, że istnieją szkodniki (w tym ransomware) atakujące każdą ze wspomnianych platform.

Scenariusz ataku na urządzenie mobilne jest bardzo podobny do tego na tradycyjny system operacyjny. Najczęściej to użytkownik instaluje aplikację z nieznanego i nieautoryzowanego źródła. Oczywiście nie wszystkie programy, które pochodzą z poza oficjalnego sklepu są szkodliwe, jednak dużo trudniej zweryfikować bezpieczeństwo takiego programu, a co za tym idzie, łatwiej zaproponować użytkownikowi ciekawie wyglądającą aplikację, która w rzeczywistości jest szkodnikiem. Na poniższym obrazku widzimy przykładowy komunikat po zainfekowaniu urządzenia mobilnego z systemem Andorid:

Widzimy praktycznie ten sam schemat. Odliczanie czasu pozostałego do opłacenia grzywny, a także informacja, że urządzenie zostało zablokowane i konieczne jest zapłacenie okupu. Ciekawy jest fakt, że twórcy kreują się na „Policję Cybernetyczną”, która zablokowała urządzenie działając na mocy prawa. Używają nawet słowa grzywna, a nie okup.

Jeżeli ktoś zdecyduje się zapłacić, będzie mógł zrobić to poprzez zakupienie kart podarunkowych do sklepu iTunes:

Podsumowanie

Mimo, że pierwsze programy ransomware były znane już dziesiątki lat temu, to ich największa aktywność przypada na ostatnie lata. Nic też nie wskazuje na to, żeby miało to ulec zmianie, jest dokładnie odwrotnie. Wiele firm zajmujących się zwalczaniem tego problemu, prognozuje, że w najbliższych latach ataków będzie jeszcze więcej. Dlatego właśnie najlepszym rozwiązanie jest regularne (najlepiej automatyczne) wykonywanie kopii zapasowych. Nawet jeżeli zawiedzie czynnik ludzki i otworzymy załącznik od nieznanego nadawcy, nawet jeżeli program antywirusowy nie rozpozna zagrożenia – mamy możliwość przywrócenia wszystkich ustawień bez płacenia okupu.

[1] https://plblog.kaspersky.com/fighting-ransomware/5762/

[2] Tamże