Ransomware w ostatnich latach stał się jednym z największych zagrożeń dla użytkowników. Wielu dostawców antywirusowych informuje, że ten typ szkodliwego oprogramowania był największym problemem w 2017 roku i jest jedną z najszybciej rozwijających się kategorii złośliwych aplikacji.

LockCrypt nie jest nowym odkryciem (został dość szczegółowo opisany[1] na stronie Alien Vault), ale jeden z czytelników serwisu Bleeping Computer poinformował[2] o ataku jaki został na niego przeprowadzony przy użyciu tego szkodnika. Jest to ciekawy opis, który przedstawia atak ranasomwarem z punktu widzenia ofiary, a nie samej analizy.

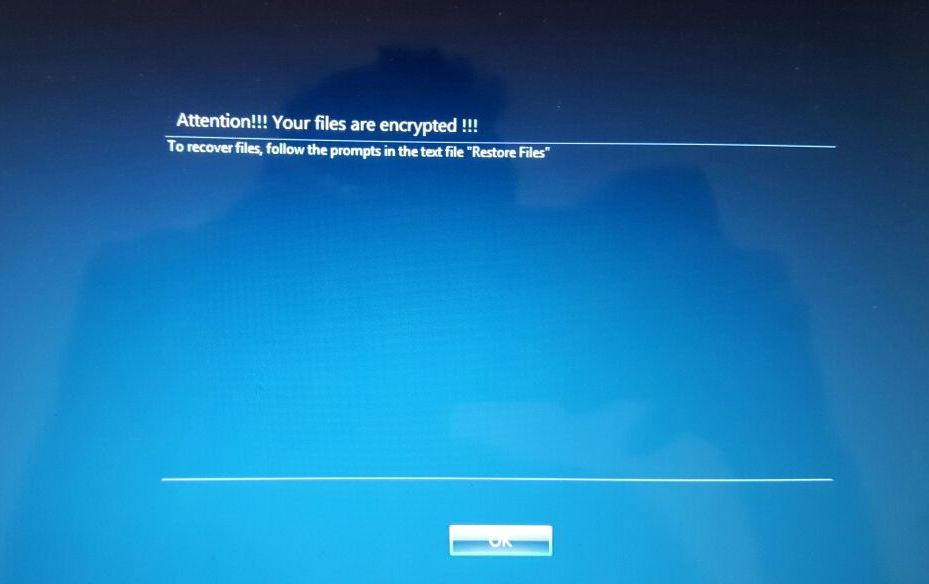

Atakujący szuka komputera z aktywną usługą zdalnego pulpitu i stara się złamać dane uwierzytelniające metodą brute force (a biorąc pod uwagę, że wielu internautów stosuje słabe hasła, to atak może się okazać skuteczny). Kiedy tylko się to uda, ransomware zostaje rozprzestrzeniony po całej dostępnej sieci. Po zaszyfrowaniu wyświetlany jest komunikat o konieczności wniesienia opłaty za odzyskanie danych. Opłaty można dokonać za pojedyncze urządzenie lub zbiorczo, uzyskując w ten sposób zniżkę…

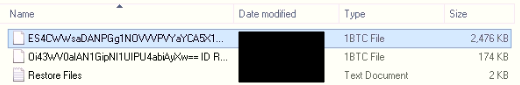

Jak widać na powyższym obrazku, zaszyfrowane pliki zmieniły dotychczasowe rozszerzenie (np. PDF czy DOC) na 1BTC. To jedna z cech, która odróżnia ten konkretny przypadek od wcześniej opisywanej wersji. Dodatkowo kontaktowy adres mailowy został zmieniony.

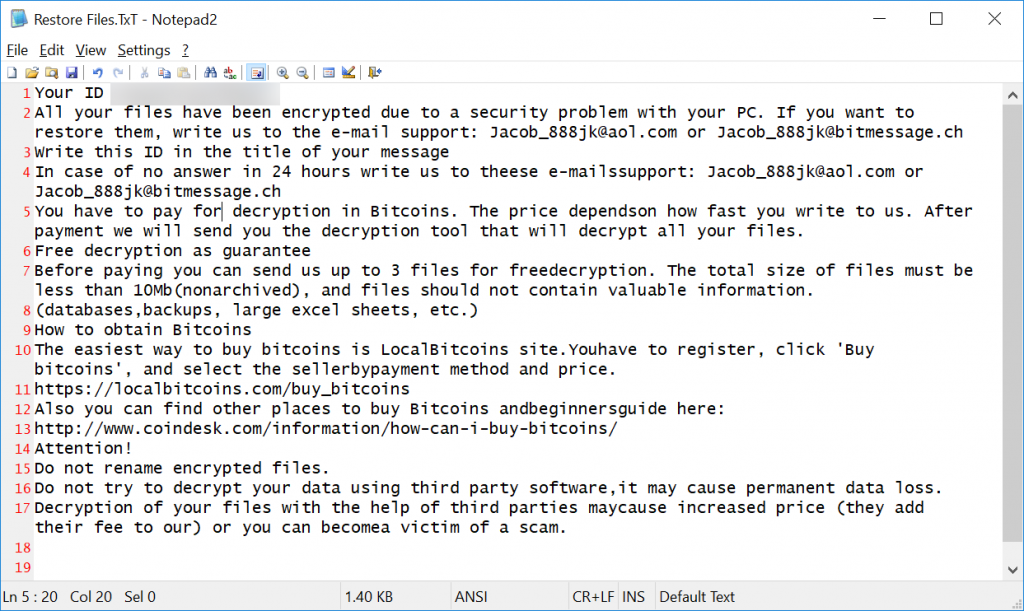

Sama informacja o tym co się właśnie stało (zaszyfrowanie plików), kontakt i indywidualne ID, które pozwala atakującemu zweryfikować płatność, zostają zapisane w pliki RestoreFiles.txt

Jak donosi autor wpisu, nie została podana informacja o kwocie jaką ofiara musi wpłacić (to prawdopodobnie zostanie ujawnione dopiero po napisaniu stosownej wiadomości na adres atakującego), jednak wysoce prawdopodobne jest (ze względu na nazwę rozszerzenia), że jest to 1 bitcoin.

Aby uniknąć tego typu sytuacji, należy pamiętać o stosowaniu oprogramowania zabezpieczającego, regularnym tworzeniu kopii zapasowych oraz zachowaniu ostrożności przy sprawdzaniu poczty – tą drogą bardzo często ransomware infekuje komputery (udając załączniki). Dodatkowo w kontekście tego konkretnego przypadku, warto sprawdzić czy zdalny pulpit został prawidłowo skonfigurowany, tak by nie dać szansy na atak.

[1] https://www.alienvault.com/blogs/labs-research/lockcrypt-ransomware-spreading-via-rdp-brute-force-attacks

[2] https://www.bleepingcomputer.com/news/security/lockcrypt-1btc-variant-installed-over-hacked-remote-desktop-services/