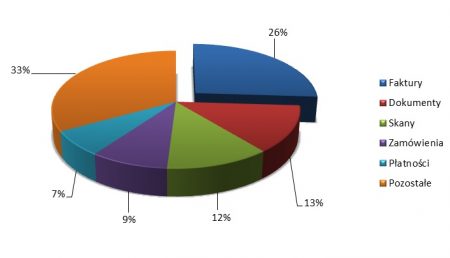

Całkiem niedawno publikowaliśmy felieton, w którym przedstawiłem ciekawe statystyki dotyczące phishingu zawierającego fałszywe faktury i wezwania do zapłaty. Jak pokazują badania[1], jest to najpopularniejsza metoda ukrywania złośliwych załączników. Jako, że problem ten jest dość poważny, postanowiłem rzucić na niego nieco więcej światła i wytłumaczyć sposób działania atakujących oraz metody ochrony przed tego typu zagrożeniami. Dla przypomnienia – wspomniane w poprzednim tekście statystyki:

Źródło: Symantec https://www.symantec.com/security-center/threat-report

Przypominamy o nieuregulowanej należności za telefon…

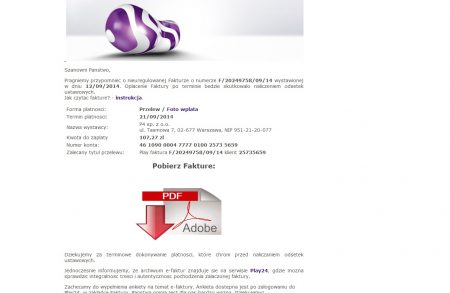

Na pierwszy ogień wezmę bardzo często spotykane w skrzynkach internautów fałszywe faktury za usługi telekomunikacyjne. Trudno się dziwić, że to właśnie w ten sposób atakujący próbuje zainfekować komputery lub zachęcić do dokonania przelewu. Żyjemy w czasach urządzeń mobilnych – tabletów i smartfonów. Wiele osób wybiera właśnie abonament, co przy większej liczbie urządzeń lub rodzinie, może oznaczać nawet kilka oddzielnych rachunków. Przestępcy wykorzystują ten fakt. Poniżej pierwszy przykład fałszywej faktury:

Na pierwszy rzut oka faktura wygląda na prawdziwą. Oczywiście operator Play nie ma nic wspólnego z wysyłką tych maili, niestety część użytkowników sieci Play mogła dać się nabrać na tę fakturę i nie tylko przelać pieniądze na wskazany numer konta, ale także pobrać załącznik, który zawierał szkodliwe oprogramowanie. Już nie raz pisałem o tym, że współczesny malware potrafi rezydować na komputerze w sposób niezauważony i przez wiele tygodni wykradać dane użytkownika, a nawet zaszyfrować wszystkie pliki i żądać za to okupu (ransomware). Dlatego właśnie należy zachować szczególną ostrożność przed otwarciem załącznika, a sam komputer powinien być zaktualizowany i zabezpieczony programem antywirusowym.

Na szczęście na fakturach zazwyczaj znajduje się informacja, która bardzo szybko pozwoli na zweryfikowanie tego, czy jest ona prawdziwa. Chodzi o numer klienta/abonenta. Fałszywe faktury wysyłane masowo mają przypisany na sztywno jeden numer, a niekiedy nie posiadają go wcale. Dzięki temu możemy sprawdzić czy faktycznie faktura jest adresowana do nas. Dodatkowo kwota powinna być zgodna z prognozą. Jeżeli do tej pory płaciliśmy abonament w wysokości np. 59 zł, a na nowej fakturze widzimy kwotę prawie dwukrotnie wyższą, to powinna nam się zapalić czerwona lampka. W takiej sytuacji nawet zwykły kontakt telefoniczny z biurem obsługi klienta pomoże rozwiać wątpliwości.

W przypadku kiedy maile tego typu docierają do dużej liczby odbiorców (mowa o zmasowanym ataku), do akcji wkraczają same zainteresowane strony – operatorzy. Każdy taki atak godzi w ich dobre imię i naraża na straty klientów. W omawianym przykładzie, operator Play wydał następujące oświadczenie:

Uwaga na fałszywe e-faktury!

Bardzo ważny temat. Przeczytajcie dokładnie bardzo proszę.

Dostaliśmy kilka zgłoszeń od klientów, którzy dostają podejrzane e-faktury. Są to jak na razie pojedyncze przypadki, ale lepiej zwrócić na to dokładnie uwagę.

Jak rozpoznać, że faktura jest wysłana przez PLAY?

Nasze faktury wysyłamy tylko i wyłącznie z adresu [email protected] . Maile wysyłane z innych adresów, zawierające w tytule informację o e-fakturze z PLAY, powinny być od razu kasowane. Maile rozsyłane z wirusem mają w nagłówku adres [email protected]. Nie otwierajcie ich proszę.

Nie wysyłamy faktur w plikach zip. Nasza faktura jest plikiem PDF. Jeśli macie jakiekolwiek wątpliwości to bardzo proszę zadzwońcie do naszej Obsługi Klienta lub sprawdźcie Play24. Można tam sprawdzić czy dana faktura jest już w naszym systemie. Temat zgłaszamy na Policję.[2]

Postawa godna naśladowania. W ten sposób informacja o szkodliwej kampanii zaczyna docierać do portali społecznościowych oraz stron branżowych, dzięki czemu zwiększa się liczba odbiorców, którzy dowiedzą się jak rozpoznać fałszywą fakturę i przeciwdziałać atakowi.

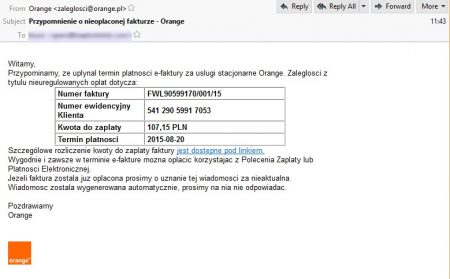

Niemniej należy tutaj doprecyzować jedną rzecz. Pole „nadawca” w mailu, który otrzymamy, może zostać w bardzo łatwy sposób sfałszowany. Nie jest przy tym potrzebna duża wiedza. Oczywiście zaglądając do szczegółów nagłówka lub samej wiadomości, zobaczymy, kto jest prawdziwym nadawcą (odpowiednio skonfigurowany program pocztowy także w tym pomoże). Jednak rzadko kiedy ktoś zagłębia się tak bardzo w maila. Wówczas możemy uwierzyć, że nadawcą jest firma lub osoba, której ufamy. Kolejny przykład, w którym ktoś podszywa się pod innego operatora, bardzo dobrze to obrazuje.

Jak widać, pole nadawcy wskazuje na domenę Orange. Sama nazwa adresu mailowego jest także wiarygodna. Tak jak wspomnieliśmy wcześniej, w bardzo łatwy sposób można podrobić nagłówek wiadomości, dzięki czemu mail będzie wyglądał jak wysłany od firmy, pod którą podszywa się atakujący. Z tego powodu nigdy nie powinniśmy weryfikować prawdziwości wiadomości tylko na podstawie nadawcy widocznego w podglądzie.

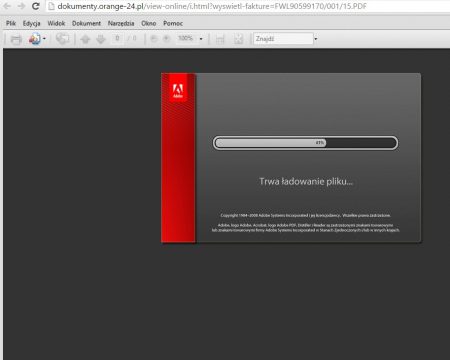

Jednak poza adresem, widać, że zadbano tutaj o szczegóły. Mamy numer faktury, wiarygodną treść oraz logotyp Orange. To co może zdziwić, to fakt, że użytkownik ma przejść na wskazaną w treści stronę, celem pobrania faktury. Jeżeli to zrobi, zostanie przekierowany na witrynę, która będzie pokazywała rzekome ładowanie wtyczki Adobe.

W rzeczywistości nie jest to żadna wtyczka, a jedynie fałszywy komunikat. Chwilę później użytkownik zostanie poinformowany, że operacja zakończyła się niepowodzeniem, a na dysk zostanie pobrany szkodliwy program.

Kiedy wszystko inne zawodzi…

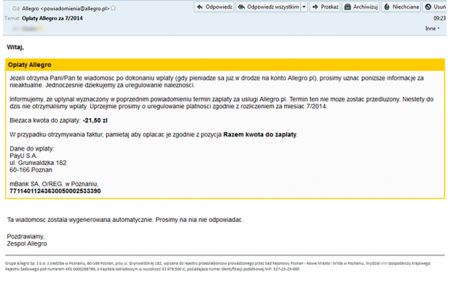

Od lat jedną z firm, pod którą bardzo często podszywają się atakujący, jest Allegro. Poniższy atak pokazuje wiadomość, która do złudzenia wygląda jak komunikat pochodzący z portalu aukcyjnego i przypominający o zapłacie za używanie serwisu. Jest to oczywiście wiadomość fałszywa, a logotypy i treść komunikatu zostały użyte bez zgody Allegro.

Podobnie jak w przypadku fałszywej wiadomości pochodzącej rzekomo od Orange, tak i tutaj widzimy adres nadawcy, który sugerowałby, że mail jest prawdziwy. Jest to ponownie manipulacja. Także sam komunikat jest identyczny do tego, które wówczas Allegro stosowało w rzeczywistych przypomnieniach o płatnościach. Podmieniony został nr rachunku bankowego, ale to inny drobny szczegół pozwoli odróżnić ten phishing od prawdziwego maila. Brakuje tutaj bezpośredniego zwrotu do użytkownika. Zamiast tego mamy krótkie „Witaj”.

Dodatkowo do wiadomości dołączony jest załącznik ZIP, który zawiera szkodliwe oprogramowanie. Zatem scenariusz ataku jest bardzo podobny do tych opisanych wyżej. Użytkownik może nie tylko zainfekować komputer, ale także przelać pieniądze na podmieniony numer konta.

Faktura za auto

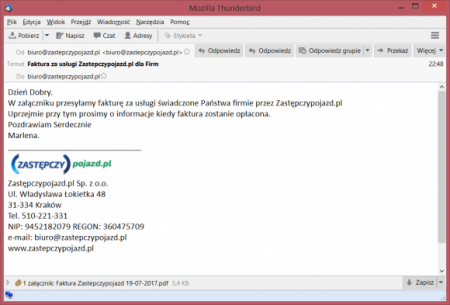

Bardzo ciekawy i stosunkowo świeży atak został opisany przez serwis ZaufanaTrzeciaStrona[3]. Ktoś podszywał się pod firmę Zastępczy Pojazd i rozesłał do różnych osób (a także do wielu firm) maila o następującej treści:

Prawdopodobnie większość osób nie przywiąże większej uwagi do takiego maila, wiedząc, że nie korzystała z żadnego pojazdu zastępczego. Niestety w przypadku dużych firm może to już nie być takie oczywiste, bo np. pracownicy jeżdżący do klientów mogli z konieczności skorzystać z takiej usługi. Co ciekawe w załączniku znajduje się plik PDF, który po otwarciu łączy się z witryną, z której zostaje pobrany szkodliwy program.

W tym przypadku mówimy niestety o ransomware (więcej na ten temat przeczytacie w tym artykule), a więc programie, który szyfruje dane na dysku, a następnie żąda za nie okupu. Na komputerze ofiary pojawia się wówczas odpowiedni komunikat:

Aby odzyskać pliki skontaktuj się z nami pod adresem: [email protected] lub [email protected]. Dwa pliki odszyfrujemy bez opłaty aby nie być gołosłownymi, za pozostałe będziecie Państwo musieli zapłacić 100$. Radzimy decydować się szybko, 92 godziny od zaszyfrowania opłata zostanie podniesiona do 200$.

Niestety, ale przypadkowe otwieranie plików może się skończyć właśnie w ten sposób. To właśnie ataki ransomware uświadamiają, jak ważne jest tworzenie regularnych kopii zapasowych. Należy także pamiętać o wprowadzeniu odpowiedniej polityki bezpieczeństwa w firmie i szkoleniu pracowników, tak by nie otwierali załączników tego typu bez wcześniejszej konsultacji.

Podsumowanie

Wszystkie powyższe przykłady pokazują, że problem fałszywych faktur nie jest wyimaginowany i czasami naprawdę trudno odróżnić fałszywą wiadomość od prawdziwej. Dlatego właśnie od wielu lat eksperci ds. bezpieczeństwa zachęcają do zachowania ostrożności w przypadku otwierania maili i nie działania pod wpływem impulsu. Jeżeli dostaniemy informację, że przyjdzie nam zapłacić jakąś astronomiczną kwotę za internet lub telefon, to pierwszą decyzją będzie chęć szybkiego zweryfikowania tego na fakturze i otwarcie załącznika. Na to właśnie liczy atakujący. Spokój i nie reagowanie pod wpływem impulsu może ocalić nasze urządzenie od infekcji szkodliwym oprogramowaniem lub utraty danych. Poniżej znajduje się zbiór uniwersalnych wskazówek, jak się chronić przed phishingiem tego typu.

- Sprawdź czy wiadomość nie zawiera błędów stylistycznych i czy zachowany jest sens zdań. Bardzo często tekst tłumaczony jest translatorem z innego języka na polski, co nie zawsze przekłada się na sensownie brzmiące zdania

- Nie weryfikuj prawdziwości wiadomości tylko na podstawie adresu nadawcy, ale mimo wszystko zwróć uwagę na to jak wygląda. Jeżeli nadawcą faktury jest ktoś inny, niż do tej pory, to powinno to wzbudzić czujność

- Sprawdź czy numer konta podany we wiadomości jest taki sam jak wcześniej

- Poszukaj informacji do kogo jest adresowana faktura. We wiadomości powinny się znajdować Twoje dane, np. numer klienta lub umowy. Brak tej informacji lub inny numer jest oznaką, że wiadomość nie jest prawdziwa

- Jeżeli jesteśmy proszeni o pobranie faktury przy użyciu linka lub pobranie dodatkowej aplikacji, to może to być próba zainstalowania na komputerze potencjalnie szkodliwego programu i należy zachować ostrożność

- Dodatkowo warto pamiętać o konieczności zainstalowania programu antywirusowego, regularnej aktualizacji wszystkich aplikacji i systemu oraz tworzeniu kopii zapasowych plików. W ten sposób nawet jeżeli przypadkowo uruchomimy szkodliwy program z załącznika, mamy większe szanse na wykrycie zagrożenia, a gdyby doszło do zaszyfrowania danych przez ransomware, kopia pomoże nam je odzyskać

- Zawsze, jeżeli najdzie nas wątpliwość co do prawdziwości np. faktury za telefon, możemy zadzwonić na infolinię operatora by potwierdzić czy chodzi faktycznie o nas

[1] https://blog.barkly.com/phishing-statistics-2017

[2] http://blogplay.pl/2014/09/uwaga-na-falszywe-e-faktury/

[3] https://zaufanatrzeciastrona.pl/post/uwaga-na-nietypowy-atak-faktura-za-uslugi-zastepczypojazd-pl-dla-firm/