Na przestrzeni ostatnich 30-40 lat powstało wiele filmów, których tematyką były wirusy komputerowe. Zazwyczaj jednak ataki były tak odrealnione, że widz od samego początku miał pewność, że ogląda film oscylujący przy gatunku science-fiction i taki scenariusz nie jest możliwy w rzeczywistości. Pamiętam jak wiele lat temu, oglądałem film w którym ktoś zaatakował przez internet auto głównej bohaterki i całkowicie przejął nad nim kontrolę. Od wycieraczek, przez centralny zamek, aż po układ hamulcowy. Wówczas było to tak samo wiarygodne jak “potrójna ściana ognia” omijana “emacsem przed sendmaila”*.

Dzisiaj, gdybym przeczytał taki scenariusz ataku, wcale nie sprawdzałbym kalendarza, czy przypadkiem nie mamy 1 kwietnia… W 2015 roku dwóm badaczom (Charlie Miller oraz Chris Valasek) udało się częściowo przejąć sterowanie[1] nad autem podłączonym do internetu. Możliwości jakimi dysponowali atakujący były imponujące

- Sterowanie klimatyzacją

- Sterowanie audio

- Uruchomienie spryskiwaczy i wycieraczek

- Sterowanie skrzynią biegów

- Kontrola układu sterowania

- Kontrola układem hamulcowym

- Śledzenie pozycji przy pomocy GPS

Wyniki doświadczenia widać na poniższym filmie:

Po weryfikacji problemu Jeep rozpoczął akcję serwisową polegającą na wymianie oprogramowania. Jednak możliwość hackowania samochodu dotyczy również producentów innych marek. Tego typu informacje pojawiają się w sieci coraz częściej, a specjaliści ds. bezpieczeństwa z różnych firm prezentują na konferencjach efekty swojej pracy. Czasami chodzi o „drobne” ataki np. zmiana stacji radiowej lub wyświetlanie komunikatów na ekranie, ale zdarzają się również takie, które mają realny wpływ na bezpieczeństwo, jak możliwość wyłączenia hamulców. A wszystko to zdalnie, przez internet…

Na tym jednak przykłady się nie kończą. To co jest szczególnie niebezpieczne to ataki szkodliwego oprogramowania np. na szpitale. W tym miejscu trzeba wyjaśnić czym jest ransomware, bo o nim będzie za chwilę mowa.

W uproszczeniu, jest to szkodnik, który po zainfekowaniu sprzętu szyfruje pliki i żąda okupu (najczęściej w postaci bitcoinów). Ofiara nie może normalnie korzystać z komputera, a jeżeli nie posiada kopii zapasowej danych, to ich odzyskanie jest często niemożliwe.

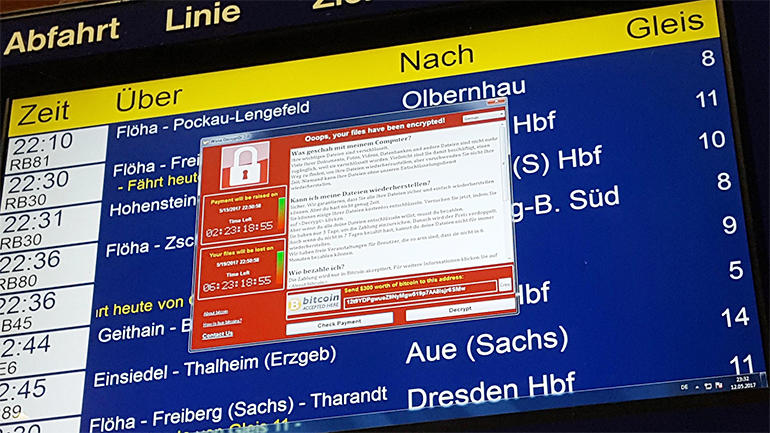

W czasie ataku WannaCry ransomware, na całym świecie dochodziło do nietypowych i rzadko spotykanych sytuacji. Komunikaty generowane przez szkodnika wyświetlały się w bankomatach i tablicach informacyjnych – wszędzie tam, gdzie obecna była podatna i niezałatana wersja systemu Windows.

Niestety ransomware nie rozróżnia atakowanych urządzeń. Kilka miesięcy temu w jednym z rosyjskich szpitali doszło do niebezpiecznej sytuacji w czasie operacji na mózgu pacjentki. W wyniku ataku oprogramowaniem typu ransomware, maszyny monitorujące czynności życiowe i inne parametry potrzebne do bezpiecznego prowadzenia operacji, były niedostępne. Na szczęście doświadczenie lekarza prowadzącego było wystarczające i operacja zakończyła się sukcesem, ale mówimy tutaj o bezpośrednim narażeniu życia i zdrowia, w wyniku działa szkodliwego oprogramowania i nieodpowiednio zabezpieczonej infrastruktury. Oczywiście ciężko powiedzieć, że celem autorów ataku był szpital, bo zazwyczaj dążą oni do zarażenia zwykłych komputerów, ale nie zmienia to faktu, że następnym razem scenariusz może być mniej optymistyczny.

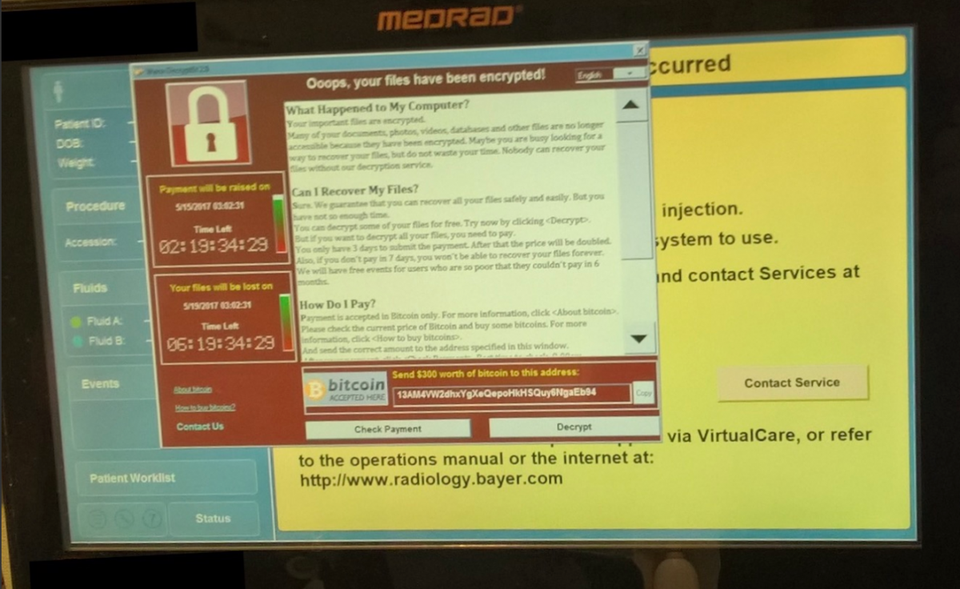

Podobna sytuacja miała miejsce również w innych krajach np. Wielkiej Brytanii[2] czy Stanach Zjednoczonych. Na poniższym zdjęciu widać monitor urządzenia, które służy do podawania kontrastu w czasie badania rezonansem magnetycznym. Niestety jest tam widoczny komunikat generowany przez ransomware. Producent sprzętu potwierdził dwie podobne sytuacje u swoich klientów na terenie Stanów zjednoczonych.

Odpowiednie zabezpieczenie infrastruktury sieciowej i stacji końcowych może mieć dzisiaj większe znaczenie niż kiedykolwiek wcześniej. Przejęcie kontroli lub unieruchomienie newralgicznych systemów i zasobów (takich jak sprzęt medyczny, samochody i ogólnie rozumiany internet rzeczy) może przełożyć się na zagrożenie życia lub zdrowia.

Rozwój medycyny pozwala na leczenie chorób i przedłużanie życia pacjentów. Stosowanie rozwiązań takich jak implanty czy rozruszniki uratowało życie wielu pacjentom. Jednak coraz częściej mówi się o lukach w zabezpieczeniach urządzeń medycznych, co może doprowadzić do ataków np. na pompy insulinowe[3] czy rozruszniki serca[4]. Mimo, że ryzyko takiego ataku jest bardzo małe, to nie można tego faktu bagatelizować. Na szczęście producenci zaczynają zdawać sobie z tego sprawę i poświęcają coraz więcej środków na bezpieczeństwo cyfrowe, wypuszczając stosowne aktualizacje i oddając kod do analizy. Jak widać cyfrowy świat może mieć znacznie większy wpływ na życie człowieka, niż można się było jeszcze kilka lat temu spodziewać…

[1]https://video.wired.com/watch/hackers-wireless-jeep-attack-stranded-me-on-a-highway

[2]https://www.theverge.com/2017/5/12/15630354/nhs-hospitals-ransomware-hack-wannacry-bitcoin

[3]https://www.reuters.com/article/us-johnson-johnson-cyber-insulin-pumps-e/jj-warns-diabetic-patients-insulin-pump-vulnerable-to-hacking-idUSKCN12411L

[4]https://www.theguardian.com/technology/2017/aug/31/hacking-risk-recall-pacemakers-patient-death-fears-fda-firmware-update

*Cytat z filmu Haker (Polska, 2002)