TL;DR: “Co raz trafi do sieci, zostaje tam na zawsze” – nie wiadomo kto jest autorem tego powiedzeniam, ale mógłby to być jeden z greckich filozofów podczas połowu ryb. Trudno nie uznać prawdziwości tego zdania. Wielu internautów zostawia na swój temat wskazówki np. nr telefonu na portalu ogłoszeniowym, który po kilku odpytaniach w wyszukiwarce prowadzi do forum, na którym dana osoba udzielała się jeszcze kilka lat temu. Tam poznajemy imię i nazwisko, a dzięki portalom społecznościowym również miejsce zamieszkania, znajomych rodzinę, zainteresowania, czasami także adres e-mail i bardzo wiele szczegółów z życia (zwłaszcza jeżeli profil jest niepubliczny). Często przy takiej wyliczance pojawia się stwierdzenie “a na co komu moje dane?” W sieci jest BARDZO dużo artykułów opisujących przypadki resetowania czyjegoś konta, przejęcia adresu e-mail, wykonywania przelewów po udanym ataku socjotechnicznym, namówienia do instalacji złośliwego oprogramowania, zaszyfrowania danych i wielu innych ataków. Wiele z tych ataków zaczyna się właśnie od znalezienia informacji o ofierze. To co dla jednych wydaje się mało istotne, dla innych jest cenną wskazówką. Warto o tym pamiętać przed opublikowaniem postu lub zostawianiem danych niewymaganych przez konkretny portal czy forum.

Od kłębka do nitki

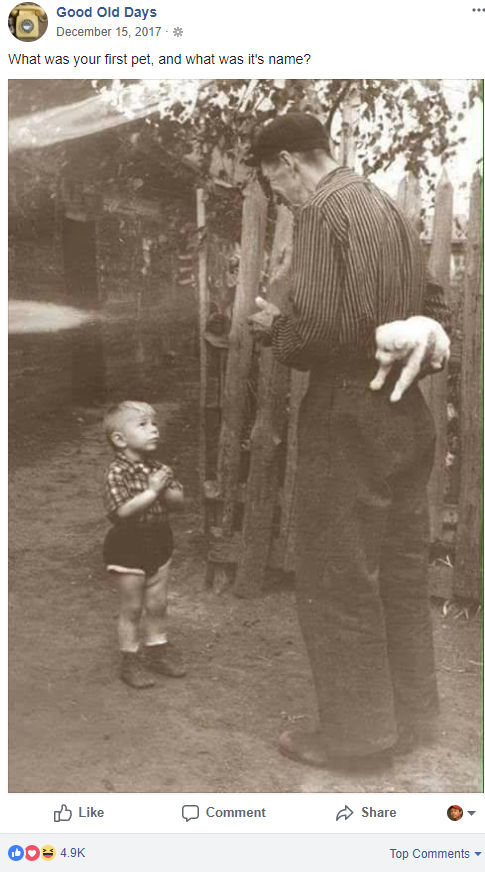

Portale społecznościowe są pierwszym miejscem, które przychodzi do głowy w momencie sprawdzenia jak wygląda i czym zajmuje się dana osoba. Wielu użytkowników ułatwia to, poprzez udział w różnego rodzaju quizach, zagadkach, czy nawet poprzez publikowanie odpowiedzi zawierających pewne wskazówki dla osoby chcącej dokonać ataku ukierunkowanego. W dużej części wynika to z niewiedzy, że w sieci każda informacja jest na wagę złota. Przyjrzyjmy się poniższym pytaniom i odpowiedziom udzielanym przez użytkowników:

Na pierwszy rzut oka nie ma w tym nic złego. Ot niewinna zabawa. Weźmy jednak pod uwagę fakt, że wiele z tych odpowiedzi jest widoczna publicznie. Tutaj dochodzimy do opcji “ataku”…

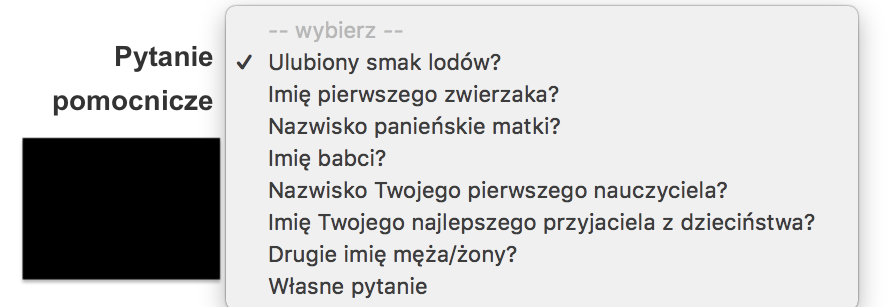

“Atak”, bo atak to za dużo powiedziane. To bardziej bazowanie na gotowym schemacie i szczęściu. Niestety biorąc pod uwagę publikowane dane na temat siły haseł z różnych wycieków, użytkownicy stosują słabe hasła i można domniemać, ze opcje ich resetowania są również trywialne. Wystarczy spojrzeć jakie podpowiedzi do resetowania hasła mogą znajdować się wśród predefiniowanych pytań:

Imię zwierzątka? Pierwszy samochód? Imię pierwszej miłości? Czasami użytkownicy mogą zastosować zabieg mający zmylić potencjalnego atakującego, np. Imię zwierzątka? Euoplocephalus

Chciałbym przynajmniej wierzyć, że tak jest. Nie wątpię jednak, że są osoby, które podają jednak zupełnie prawdziwą i wiarygodną odpowiedź. Wówczas przejęcie konta e-mail może skutkować eskalacją i zresetowaniem np. hasła do portalu społecznościowego, następnie podszycia się pod ofiarę i oszukania znajomych (np. namówienie ich do zrobienia przelewu na określoną kwotę, bo jest się w podbramkowej sytuacji)

Po nazwisku się poznamy

Innym przykładem na łatwe pozyskanie danych, które często wykorzystywane jako jedna z forum uwierzytelnienia, to nazwisko panieńskie matki. Na portalach społecznościowych użytkownicy mają w gronie znajomych swoich członków rodziny i jak nie trudno się domyślić, znajdując na profilu danej osoby matkę, siostrę stanu wolnego, wujka od strony matki lub jedną z kilku innych osób, mamy dość dużą szansę na uzyskanie nazwiska panieńskiego matki.

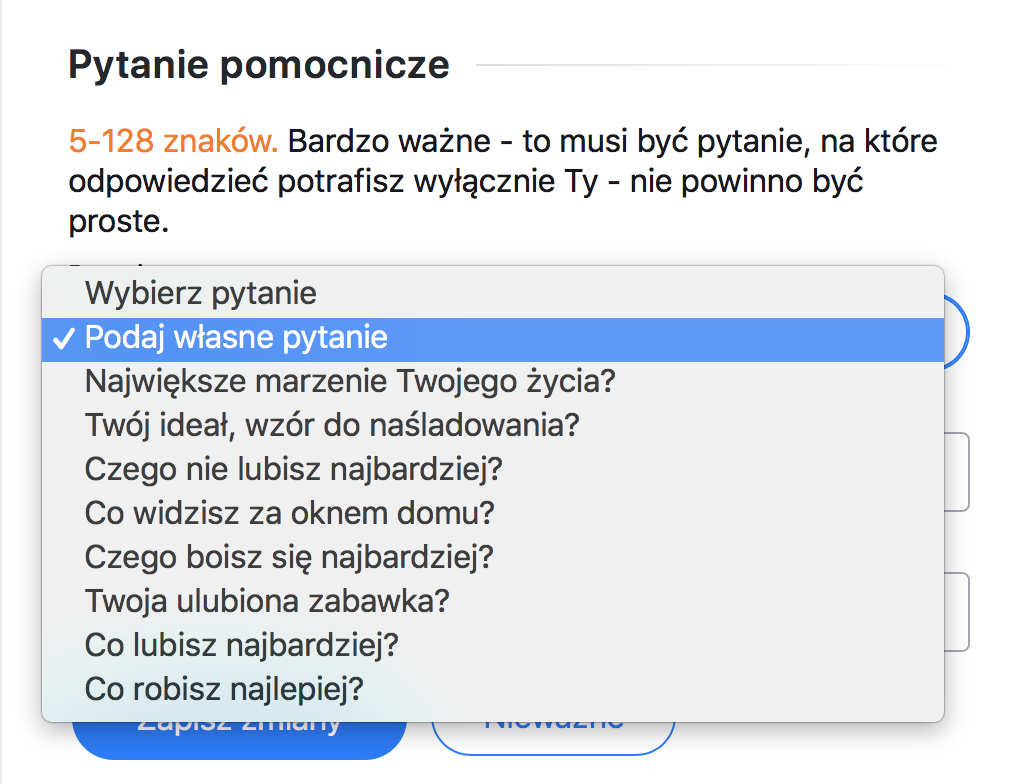

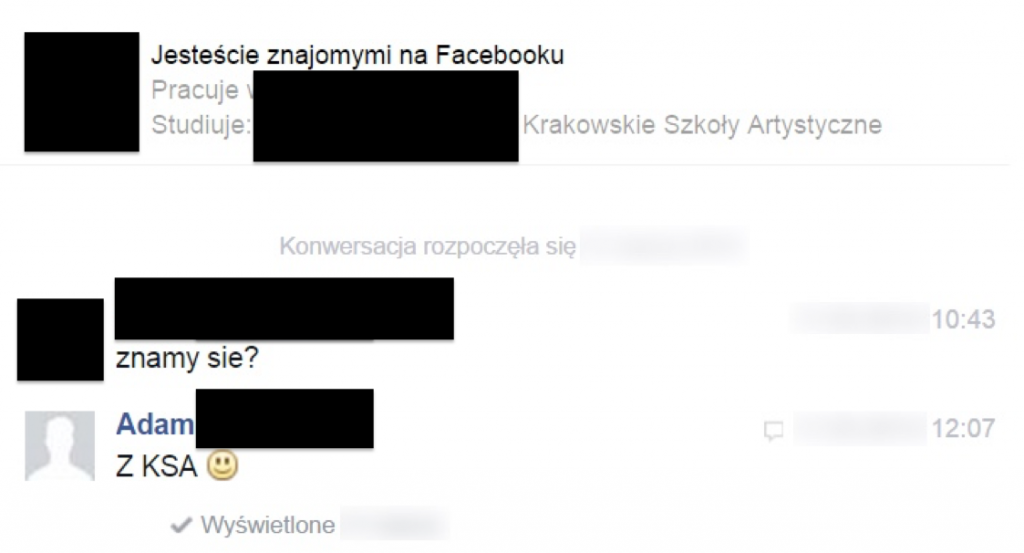

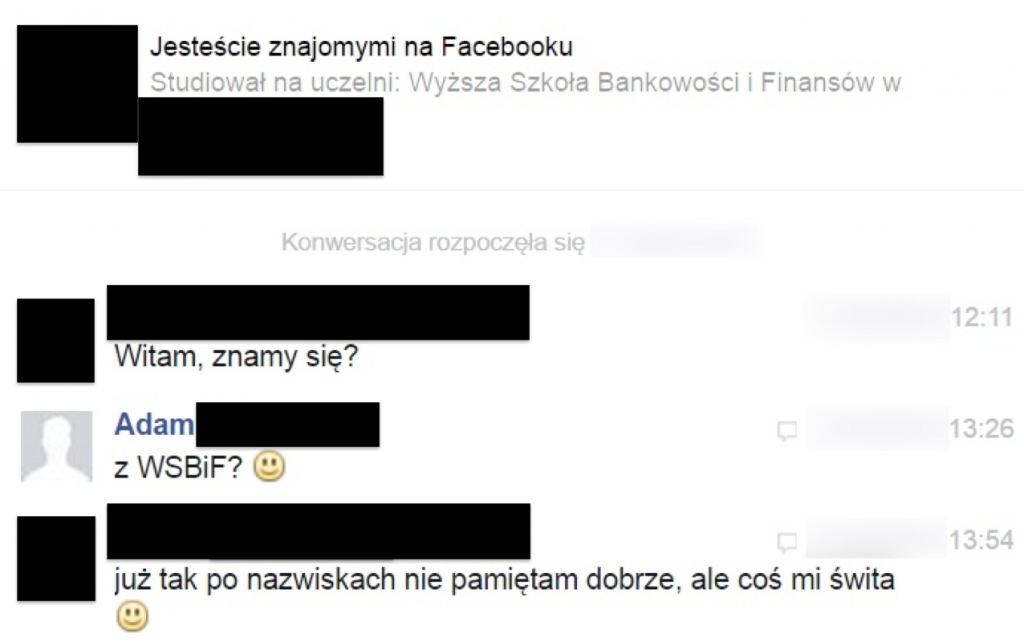

To co może zrobić użytkownik to ograniczyć wgląd do listy znajomych tylko dla siebie. Tutaj powód też jest konkretny, bardzo dużo osób akceptuje wszystkie zaproszenia bez jakiejkolwiek weryfikacji. Na poniższym przykładzie widać wynik eksperymentu, w którym zaproszenia wysyłane były do kompletnie nieznajomych osób, nie mających żadnego punktu wspólnego. Większość internautów akceptowała zaproszenia, niektórzy dopytywali gdzie się poznali z zapraszającym (chociaż bardzo łatwo było przekonać co do miejsca zapoznania), a nieliczni odrzucali zaproszenia:

Warto też zwrócić uwagę na to ile informacji użytkownicy zostawiają na nieswoich urządzeniach, o czym pisałem w tym tekście. Na poniższym nagraniu widać jak ktoś zapisał dane logowania na iPadzie znajdującym się na wystawie sklepowej…

A także kilka zdjęć pokazujących, że niektórzy na telefonach w sklepie sprawdzają swoje profile społecznościowe, zostawiając konto zalogowane, z możliwością wklejenia karnego… jelenia.

Oczywiście to nie jest tak, że korzystanie z portali społecznościowych i aktywność internetowa jest czymś złym. Ważne jednak by korzystać z tego w taki sposób, by nie narażać się na ewentualne konsekwencje. Jeżeli urządzenie nie jest zaufane – nie korzystaj z niego lub ogranicz się do sprawdzenia rzeczy niewymagających podawania informacji na swój temat – np. sprawdzenie pogody. Pamiętaj by zawsze podawać tylko informacje niezbędne do korzystania z usługi, a ustawienia prywatności zmienić w taki sposób, by posty widziały osoby z bezpośredniego grona znajomych. Najbardziej newralgiczne informacje jak adres e-mail czy znajomi powinny być jedynie do wglądu właściciela konta.

W drugiej części artykułu pokażę jak po szczątkowych informacjach i metadanych można znaleźć w sieci całkiem sporo informacji o danej osobie oraz jak VPN podwyższa bezpieczeństwo korzystania z publicznych hotspotów.