W pierwszej części artykułu poruszyliśmy temat najpopularniejszych mitów dotyczących anonimowego przeglądania i wypowiadania się w internecie. Artykuł dostępny jest pod tym adresem. Zgodnie z zapowiedzią, w drugiej części pokażemy kilka ciekawych sposobów na anonimowe i bardziej prywatne przeglądanie internetu, ale wskażemy także jakie informacje zostawiamy w sieci.

Na początek – prywatność

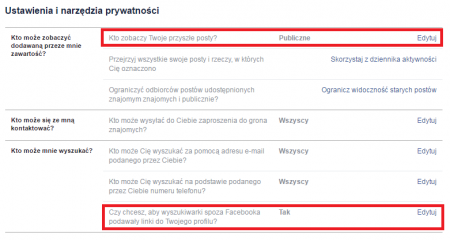

Wielu internautów posiada konta na różnej maści forach, serwisach oraz portalach społecznościowych. Warto skupić się na tych stronach na sam początek. Prywatność w sieci to nie tylko możliwość anonimowego przeglądania stron, ale także zostawianie po sobie jak najmniejszej ilości śladów. Niepisana zasada, że wszystko co umieścimy w internecie, zostaje tam już na zawsze, jest bardzo prawdziwa. Widać to zwłaszcza w momencie, kiedy ktoś próbuje usunąć niewygodne zdjęcia lub filmy, a internauci tworzą mirrory (ang. lustra), swego rodzaju kopie plików na innych serwerach. Ciężko jest wyegzekwować wykasowanie pliku z wielu stron (zwłaszcza tych utrzymywanych za granicą). Nawet wtedy nie mamy pewności czy ktoś po prostu nie zapisał pliku na swoim dysku. Z tego powodu przygodę z anonimowością (w kontekście prywatności) powinniśmy zacząć od zmiany ustawień i nawyków w serwisach, z których korzystamy. Nie oznacza to wcale, że trzeba wykasować konto na portalu społecznościowym (chociaż jego brak utrudnia identyfikację użytkownika), wystarczy zmodyfikować ustawienia. Poniższy przykład dotyczy Facebooka:

Przedstawiony obrazek dotyczy absolutnego minimum zmian, jakie powinny znaleźć się na naszym koncie. W czerwonej ramce zaznaczono kolejno:

- Kto będzie widział nasze przyszłe posty

- Czy chcemy, aby wyszukiwarki spoza Facebooka podawały link do naszego profilu

Te ustawienia powinny zostać zmienione. Publicznie dostępne posty pozwalają zapoznać się z naszym profilem w zasadzie każdemu użytkownikowi Facebooka. Z tego powodu, ustawienia powinny zezwalać co najwyżej na dostęp do naszych zapisów osobom, które znajdują się w gronie naszych znajomych (nawet znajomi znajomych, to zbyt szeroki dostęp). Zaznaczenie „Nie” przy drugiej opcji, ograniczy w pewnym stopniu widoczność naszego profilu w wyszukiwarkach.

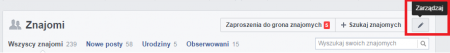

Kolejną ważną informacją, która nie powinna być dostępna publicznie, jest lista naszych znajomych. Aby zmodyfikować to ustawienie, należy przejść na stronę główną naszego profilu, a następnie wybrać zakładkę „Znajomi”. Następnie, jak widać na załączonym poniżej obrazku, wybieramy opcję zarządzania:

Dzięki temu przejdziemy do kolejnych ustawień prywatności, z których możemy wybrać, dla kogo ma być widoczna lista naszych znajomych oraz lista obserwowanych osób.

Najlepszą i najbezpieczniejszą opcją jest wybranie z ustawień „Tylko ja”. Jeżeli jednak chcemy by lista znajomych była dostępna dla pewnego grona, możemy zaznaczyć „Ustawienia niestandardowe” lub „Znajomi”.

Należy pamiętać, że dużo w kwestii prywatności zależy od nas samych. Czy chcemy być oznaczani na zdjęciach? Czy chcemy dzielić się każdym doświadczeniem i pisać o tym na portalu? Czy niektóre zdjęcia nie będą stanowiły dla nas problemu za kilka lat? Raz wrzucone do internetu zdjęcie lub komentarz, mogą tam pozostać już na zawsze, mimo naszych starań i prób usunięcia. Warto mieć to na uwadze podczas korzystania z portali społecznościowych.

HTTPS na życzenie

Https jest szyfrowanym protokołem http. Informuje nas on o bezpiecznym (szyfrowanym) połączeniu, dzięki wykorzystaniu protokołu TLS. Dzięki niemu wiemy, że nasze informacje nie zostaną przechwycone. Niestety zgodnie ze statystykami[1], jedynie 5,3% polskich domen stosuje go u siebie do zabezpieczenia połączenia. Najczęściej można go spotkać na stronach bankowości elektronicznej, podczas logowania do poczty, portali społecznościowych, a także usług i serwisów.

Na szczęście istnieje dodatek do przeglądarek, który, jeżeli jest to wykonalne, włącza protokół https w przeglądarce. Tak jak wspomnieliśmy wcześniej, znacznie zwiększa to bezpieczeństwo przeglądanych treści. Dodatek ten nazywa się HTTPS Everywhere i jest dostępny dla najpopularniejszych przeglądarek.

Na torach prywatności

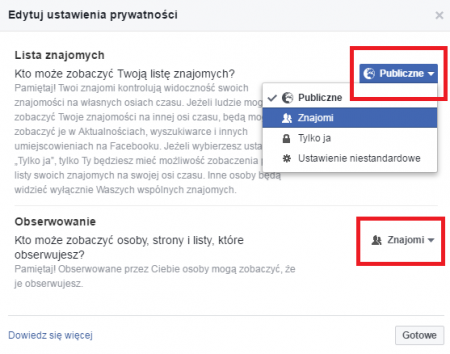

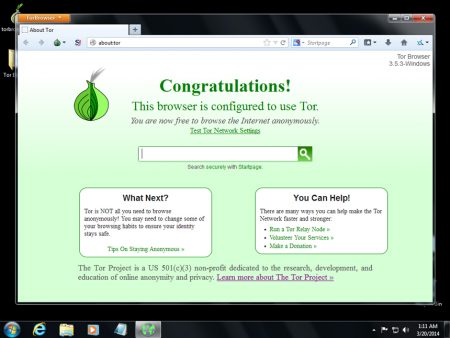

W pierwszej części artykułu wspominaliśmy o projekcie Tor, który umożliwia anonimowe przeglądanie internetu (chociaż tak jak zaznaczyliśmy we wcześniejszym tekście, czasami wystarczy drobny błąd by mimo wszystko zostać zidentyfikowanym). Działa on na zasadzie routingu cebulowego (inaczej trasowania cebulowego). Warzywo to znalazło się w nazwie nie bez powodu. Podobnie jak cebula, przekazywana wiadomość zawiera wiele warstw. Komunikat z komputera A jest kilka razy szyfrowany, a następnie przekazywany przez wiele węzłów do komputera B. Na każdym węźle/serwerze pośredniczącym dochodzi do odszyfrowania jednej warstwy, dzięki czemu wiadomo, gdzie dalej ma trafić wiadomość. Poniżej znajduje się przykład, który lepiej obrazuje zasadę działania.

Source to źródło (w naszym wypadku komputer A), Destination to cel (komputer B), a Message reprezentuje wiadomość. Różnymi kolorami zaznaczono zaszyfrowane warstwy, które są zdejmowane na kolejnych Routerach (węzłach). Warto dodać, że serwery znajdują się na całym świecie, a trasy wybierane przez aplikację są zmienne. Dzięki tym wszystkim zabiegom, Tor daje stosunkowo dużą anonimowość przy np. przeglądaniu stron czy korzystaniu z protokołu FTP. Co prawda istnieją metody i znane są przypadki wyśledzenia użytkownika, który wykorzystuje Tor, ale są to sytuacje rzadkie i jeżeli chcemy po prostu przeglądać zasoby internetowe z poczuciem ochrony prywatności, to warto się zainteresować tym projektem. Na koniec należy wspomnieć, że korzystanie z Tora często wiąże się ze zmniejszeniem prędkości transmisji danych. Może to przeszkadzać niektórym internautom na tyle mocno, że nie będą chcieli korzystać z tego narzędzia.

Podsumowanie

Wymienienie wszystkich sposobów na anonimowe przeglądanie i pobieranie plików z internetu, mogłoby wydłużyć ten artykuł do niebezpiecznych rozmiarów. Mimo, że zawarte tu porady stanowią minimum dla poprawy bezpieczeństwa danych, to są dobrym wstępem do zapoznania się z tematyką prywatności w sieci. Jednak najważniejszą zasadą, która płynie zarówno z pierwszej, jak i drugiej części artykułu jest zachowanie umiaru w umieszczaniu w internecie informacji na swój temat. Im mniej prywatnych zdjęć i komentarzy sygnowanych własnym imieniem i nazwiskiem, tym dla naszej prywatności lepiej.

[1] https://pl.wikipedia.org/wiki/HTTPS