Większość z nas uważa, że najważniejszym zabezpieczeniem komputera jest program antywirusowy lub cały pakiet internet security, który łączy funkcje antywirusa i dodatkowych modułów, będąc tym samym bardziej kompleksową ochroną. Sam fakt, że ktoś chce zainstalować rozwiązanie zwiększające bezpieczeństwo jest słusznym podejściem i godnym pochwały. Dzięki temu często jesteśmy w stanie zapobiec infekcji systemu i np. zaszyfrowaniu plików przez ransomware (polecamy artykuł poświęcony temu zagadnieniu). Niestety nie tylko program antywirusowy chroni przed szkodnikami i zagrożeniami w sieci. Równie istotne, a w niektórych sytuacjach nawet ważniejsze, mogą się okazać aktualizacje i łatki bezpieczeństwa dla systemu i zainstalowanych aplikacji.

Dziury, wszędzie dziury

Aktualizacje są pisane praktycznie dla każdego oprogramowania, które jest wspierane i rozwijane. Dzięki temu mogą otrzymywać nowe funkcje, mieć poprawione błędy, a także załatane dziury, które wykorzystane przy pomocy specjalnych programów mogą doprowadzić do przejęcia systemu. Ciężko jest znaleźć oprogramowanie, a tym bardziej systemy operacyjne, które są wolne od dziur. Nawet przy najlepszych intencjach programistów, ciężko uniknąć tego typu wad. Jednym ze sposobów na wykorzystanie dziury jest użycie exploita – specjalistycznego oprogramowania, które potrafi wykorzystać takie niedoskonałości programu i np. podwyższyć uprawnienia atakującego do poziomu administratora. Z takimi przywilejami, można już wyrządzić konkretne szkody np. instalując szkodliwe oprogramowanie.

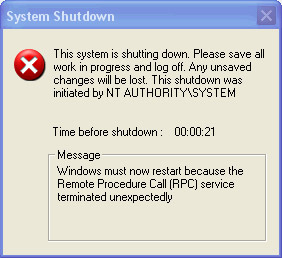

Pierwsze ostrzeżenie

Historia zna wiele przypadków ataków na komputery, serwisy i usługi, które były możliwe dzięki wykorzystaniu dziur w kodzie. Niewątpliwie jednym z bardziej pamiętnych był atak robaka Sasser. Poniższy obrazek pokazuje komunikat, który oznajmiał użytkownikowi, że system zostanie zamknięty w ciągu minuty (odliczanie), a który był efektem działania Sassera.

Mimo, że nie był to pierwszy masowy atak na internautów, to stał się on bardzo medialny. Wystarczy przypomnieć, że wśród ofiar znalazły się między innymi niemiecka poczta, której komputery zostały sparaliżowane, a paczki dochodziły do odbiorców ze sporym opóźnieniem, brytyjskie linie lotnicze, a nawet niektóre szpitale na terenie Europy i USA.

Rozwiązanie problemu nie było wbrew pozorom łatwe, gdyż po uruchomieniu komputera, użytkownik miał wspomnianą wcześniej minutę na działanie…

Niespodziewany atak

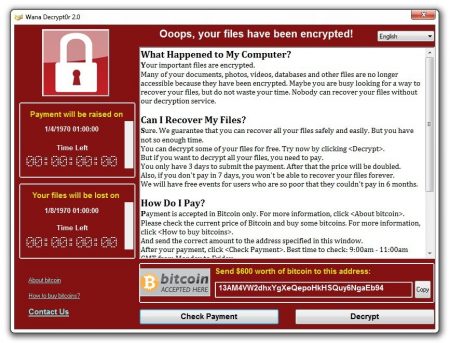

W majowy weekend, między 12, a 14 dniem tego miesiąca, na całym świecie odnotowano falę ataków przy użyciu oprogramowania ransomware – WannaCry

Powyższy zrzut ekranu przedstawia komunikat, który pokazuje się użytkownikowi na zainfekowanej maszynie. Informacja ta wyjaśnia, co się właśnie stało oraz w jaki sposób ofiara może odzyskać pieniądze. Jedyną opcją jest zapłacenie okupu w wysokości nawet 600$, ale tylko w bitcoinach. Zarażenie maszyny było możliwe, ponieważ wykorzystano błąd w jednym z protokołów Windowsa. Jednak Microsoft opublikował łatkę na kilka tygodni przed głównym atakiem. Jeżeli ktoś regularnie aktualizował swój system, to nie był on podatny na atak. Niestety w gorszej sytuacji byli posiadacze Windowsa XP, który od 2014 roku nie jest już wspierany (poza firmami, które wykupiły usługę wsparcia do 2019 roku). Użytkownicy domowi już od kilku lat nie dostają aktualizacji dla tego systemu, a błąd dotyczył także ich. Między innymi z tego powodu robak tak szybko się rozprzestrzeniał w sieci. Na szczęście Microsoft wykonał niespodziewany ruch i opublikował odpowiednią aktualizację także dla Windowsa XP. Skala ataku pokazuje, że wciąż wiele osób, firm i instytucji korzysta z tej platformy. Poniżej przykład komunikatu wyświetlonego przez WannaCry na wyświetlaczu z rozkładem jazdy kolei Deutsche Bahn.

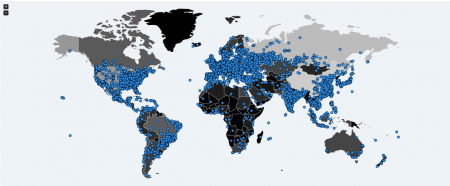

Skutki ataku były/są odczuwalne na całym świecie. W momencie pisania tego artykułu, liczba zainfekowanych maszyn[1] wynosi ponad 325 tysięcy.

Poza wspomnianymi liniami kolejowymi ucierpiały także firmy, placówki takie jak szpitale, instytucje i urzędy. Co ciekawe, nawet parkometry i bilbordy w niektórych krajach, zamiast zwykłych dla siebie treści, pokazywały komunikat WannaCry.

W tym konkretnym przypadku ciężko odpowiedzieć na pytanie czy ataku można było uniknąć. Z pewnością można było ograniczyć jego skutki, gdyby użytkownicy wspieranych systemów regularnie je aktualizowali. Ciężko jednak wymagać tego od osób, które wciąż używają Windowsa XP – na ich system nie jest już wspierany. Warto mieć na uwadze, że często jest to świadomy wybór, gdyż np. nierozwijane już, specjalistyczne oprogramowanie nie działa na nowszych systemach. Jeżeli jednak ktoś nigdy nie rozważał zmiany systemu, to być może jest to dobry moment by zainstalować jedną ze wspieranych wersji.

Podsumowanie

Opisaliśmy tu jedynie kilka przykładów zagrożeń, które mogą poważnie zaszkodzić użytkownikowi, a jednak pokazują one dobitnie, że nieaktualizowane programy i systemy mogą bardzo szybko paść ofiarą złośliwego oprogramowania. Z tego właśnie powodu nie należy ograniczać się wyłącznie do programów zabezpieczających, ale jak najszybciej włączyć aktualizacje automatyczne lub regularnie sprawdzać ich dostępność. Ta wskazówka oczywiście nie dotyczy jedynie platformy Windows, ale wszystkich systemów operacyjnych, nawet tych mobilnych.

[1] https://intel.malwaretech.com/botnet/wcrypt/?t=24h&bid=all