Tablety i smartfony już na dobre zagościły w naszym życiu. Wykonujemy na nich czynności, które jeszcze do niedawna zarezerwowane były wyłącznie dla komputerów. Dzisiaj nikogo już nie dziwi czytanie maili, sprawdzanie newsów, pisanie dłuższych notatek, a nawet robienie zakupów, przy pomocy tabletu i smartfonu. Te ostatnie pozwalają nawet na zastąpienie nam portfela. Nic więc dziwnego, że urządzenia o takich możliwościach, posiadające tak ogromne ilości danych, stały się łakomym kąskiem dla cyberprzestępców. Istnienie szkodliwego oprogramowania na telefony komórkowe i tablety już od dawna nie jest mrzonką. Ataki na użytkowników stały się faktem.

Jaki system jest najczęściej atakowany?

Według różnych statystyk firm zajmujących się badaniem bezpieczeństwa, większość mobilnego szkodliwego oprogramowania jest pisana z myślą o systemie Android. Istnieje kilka przyczyn tego faktu. Po pierwsze Android jest najpopularniejszą platformą dla urządzeń mobilnych. W 2015 roku ponad 80% tego rynku znajdowało się pod kontrolą systemu stworzonego przez Google. Kolejnym czynnikiem, który wpływa na zwiększoną ilość infekcji jest stosunkowo łatwe instalowanie aplikacji spoza oficjalnego sklepu Google Play. Użytkownik po zmianie ustawień może samodzielnie zainstalować program znaleziony w sieci. Niestety jest to niebezpieczne, gdyż bez dodatkowej weryfikacji, ciężko jest rozpoznać czy nie jest to przypadkiem groźny wirus. Dla porównania, w systemie iOS użytkownik nie może zainstalować programu, który nie znajduje się w sklepie Apple (jest to możliwe jedynie po bardzo głębokich modyfikacjach systemu – jailbreak).

Nie bez znaczenia jest też fakt, że producenci sprzętu bardzo rzadko wypuszczają aktualizacje dla swoich produktów, przez co ewentualne dziury w systemie pozostają niezałatane i narażają użytkowników na infekcje.

Po co ktoś miałby atakować mój telefon?

Takie pytanie pojawia się bardzo często przy okazji informacji o nowych zagrożeniach. Wielu osobom wydaje się, że jeżeli nie są celebrytami, politykami czy ogólnie znanymi ludźmi, to ich urządzenie nie przedstawia żadnej realnej wartości dla cyberprzestępcy. Nic bardziej mylnego. Najczęściej mobilne szkodniki dają się we znaki użytkownikom, gdy zaczynają bez zgody właściciela wysyłać SMS-y na numery premium, podwyższając tym samym rachunek. Z początku aplikacja prezentuje się jak zwykła gra lub program zwiększający funkcjonalność telefonu, po zainstalowaniu zaczyna jednak wykonywać w tle swoje szkodliwe zadania. Kolejne ryzyko to zainfekowanie urządzenia mobilnym programem ransomware, który szyfruje dane, a następnie żąda okupu w wysokości nawet kilkuset złotych. Więcej na temat działania ransomware przeczytacie w osobnym artykule.

W jaki sposób można zainfekować urządzenie?

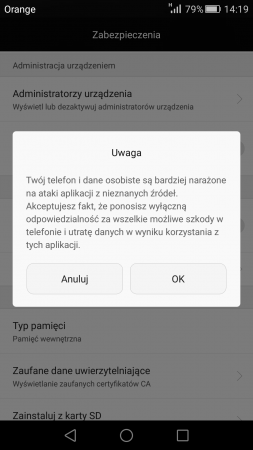

Istnieje wiele metod używanych przez atakujących do zarażenia systemu Android. Bardzo często sam użytkownik nieświadomie zainstaluje szkodliwą aplikację. Jest tu wykorzystywany ten sam mechanizm co w przypadku tradycyjnych systemów operacyjnych – szkodliwe oprogramowanie udające pożyteczną aplikację. Użytkownik myśli, że instaluje funkcjonalny program, a w rzeczywistości nieświadomie zaraża telefon. Warto jednak podkreślić, że najwięcej tego typu szkodników znajduje się poza oficjalnym sklepem Google Play, dlatego instalowanie programów z nieautoryzowanych źródeł i stron internetowych niesie ryzyko. Aby możliwe było zainstalowanie programu nieznajdującego się w oficjalnym sklepie, użytkownik musi samodzielnie zaznaczyć w ustawieniach opcję „Nieznane źródła”, jednak nawet wtedy pojawia się ostrzeżenie jak na obrazku poniżej:

We wcześniejszej części artykułu wspominaliśmy, że dużą winę za słabe zabezpieczenia systemu Android ponoszą sami producenci sprzętu, którzy nie udostępniają aktualizacji do urządzeń z niskiej i średniej półki, a niekiedy także premium (warto jednak wspomnieć, że niektórzy producenci, mimo, że nie udostępniają nowszej wersji platformy Android, to oferują użytkownikom łatki bezpieczeństwa). Z tego powodu zwiększanie ochrony należy rozpocząć od sprawdzenia czy istnieją aktualizacje naszej wersji systemu oraz wszystkich aplikacji. Jeżeli jest to możliwe, powinniśmy zaktualizować urządzenie, gdyż w ten sposób pozbędziemy się wielu dziur, którymi szkodliwe oprogramowanie mogłoby się przedostać.

W przypadku braku takiej aktualizacji niestety użytkownik nie ma zbyt wielu opcji. Istnieje co prawda możliwość wgrania niezależnego od producenta, nowego systemu ale niestety, jako, że nie pochodzi on bezpośrednio od producenta, nie mamy pewności czy będzie bezpieczny. Wersja, którą znaleźliśmy w internecie, może okazać się zmodyfikowana i posiadać zaszyte oprogramowanie szpiegujące. Takie umieszczenie szkodnika, może być niemożliwe do wykrycia przez aplikację antywirusową. Chociaż wydaje się to nieprawdopodobne, to takie sytuacje miały już miejsce. Wystarczy przypomnieć sprawę systemu Windows 7. W 2009 roku był on bardzo często pobierany przez internautów poprzez sieć P2P. Pomijając kwestię legalności tak pobranego systemu, okazało się, że plik posiada wiele szkodników[1], które mogą szpiegować i podglądać użytkownika.

Z tego samego powodu pobieranie zmodyfikowanych wersji systemu Android również może być niebezpieczne.

Trzecim sposobem na zainfekowanie swojego mobilnego urządzenia jest pobranie szkodliwej aplikacji, której udało się dostać do sklepu Google Play, a więc oficjalnego sklepu dla Androida. Zaznaczyć trzeba, że do takich sytuacji dochodzi bardzo rzadko, a nawet wtedy Google szybko reaguje i usuwa złośliwy program ze swojego sklepu. Niestety do czasu kiedy to nastąpi, aplikacja może wyrządzić szkodę na urządzeniach osób, które zdążyły ją pobrać. W przypadku popularnych tytułów, liczba pobrań może wynieść nawet setki tysięcy. Tak było w przypadku aplikacji „Przewodnik po Pokemon Go” (Guide for Pokemon Go):

Program ten został pobrany ponad 500 000 razy. Przestępcy celowo wykorzystali chwytliwą nazwę, gdyż kilka miesięcy wcześniej wydana została bardzo popularna gra Pokemon Go. Szkodnik potrafił wyświetlać na urządzeniu reklamy, pobierać dodatkowe złośliwe oprogramowanie, wysyłać do twórców szczegółowe informacje o urządzeniu, a także rootować je (nadawać prawa administratora).

Jak się ochronić przed mobilnymi szkodnikami?

Przede wszystkim zawsze powinniśmy zachować ostrożność, zanim klikniemy odnośnik lub pobierzemy aplikację. Czasami chwila refleksji pomaga dostrzec coś podejrzanego np. niską liczbę pobrań lub bardzo złe oceny aplikacji. Przygotowaliśmy kilka punktów, które pomogą lepiej zadbać o bezpieczeństwo urządzenia:

- Jeżeli to możliwe, aktualizuj system i wszystkie aplikacje

- Pamiętaj, że nawet pobierając aplikacje z Google Play, możesz natrafić na złośliwy program

- Unikaj instalowania programów z nieznanych źródeł

- Przed zainstalowaniem aplikacji sprawdź do jakich zasobów chce mieć dostęp (np. wysyłanie SMS-ów)

- Zainstaluj program antywirusowy

- Staraj się nie trzymać w notatkach prywatnych informacji typu PIN-y, kody, PESEL itp.

Przy korzystaniu z nieznanych sieci unikaj wprowadzania danych w formularzach i jeżeli to możliwe skorzystaj z VPN.

[1] http://www.benchmark.pl/aktualnosci/Windows_7_z_trojanami_gratis-24011.html