System Windows na przestrzeni ostatnich lat otrzymał wiele nowych rozwiązań i ulepszeń, które sprawiają, ze jest on bezpieczniejszy od wcześniejszych wersji. Ta ewolucja obejmuje również wbudowane oprogramowanie antywirusowe – Windows Defender.

Sandbox nazywany jest również piaskownicą i działa na zasadzie (najprościej ujmując) odizolowania pliku od systemu operacyjnego. Następnie rozpoczyna się analiza i jeżeli plik będzie szkodliwy, nie opuści sandboxa, a tym samem nie zainfekuje urządzenia.

Microsoft chce wykorzystać zalety piaskownicy w nieco inny sposób. Firma zdaje sobie sprawę z tego, że program antywirusowy działa z najwyższymi uprawnieniami (np. po to by skanować miejsca, do których zwykły użytkownik nie ma dostępu) i wykorzystanie potencjalnej luki w Defenderze[1]może skutkować przejęciem kontroli nad całym systemem przez szkodliwe oprogramowanie.

W zeszłym roku Tavis Ormandy oraz Natalie Silvanovitch badacze Google Project Zero znaleźli[2]krytyczną lukę, która była na tyle poważna, że Microsoft w trybie ekspresowym wypuścił aktualizację do załatania dziury.

I think @natashenka and I just discovered the worst Windows remote code exec in recent memory. This is crazy bad. Report on the way. 🔥🔥🔥

— Tavis Ormandy (@taviso) May 6, 2017

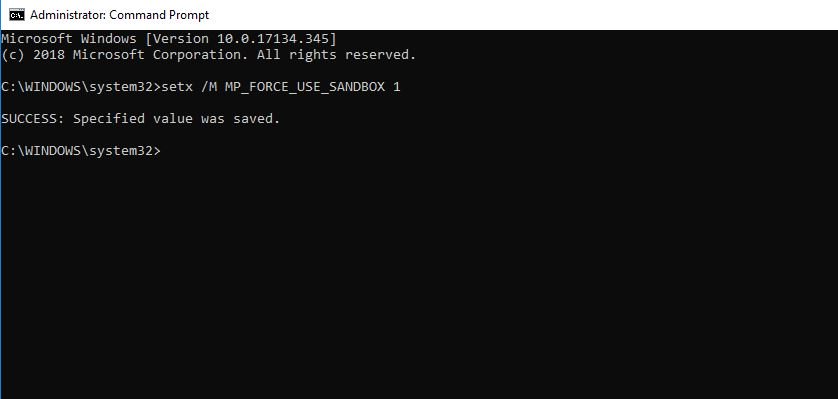

Nowa funkcja może być uruchomiona na systemie Windows 10 od wersji 1703. W tym celu należy przejść do linii komend i z uprawnieniami administratora wpisać poniższą:

[1]https://www.bleepingcomputer.com/news/microsoft/microsoft-sandboxes-windows-defender/

[2]https://thehackernews.com/2017/05/windows-rce-exploit.html