Od kilku miesięcy, bardzo popularnym wątkiem w świecie bezpieczeństwa IT jest kopanie kryptowaluty na sprzęcie niczego nie świadomych internautów. Najczęściej cały proces odbywa się poprzez zainfekowanie złośliwym oprogramowaniem lub ukrycie komponentu np. w dodatku do przeglądarki. Niestety proceder ten nie omija nawet urządzeń mobilnych…

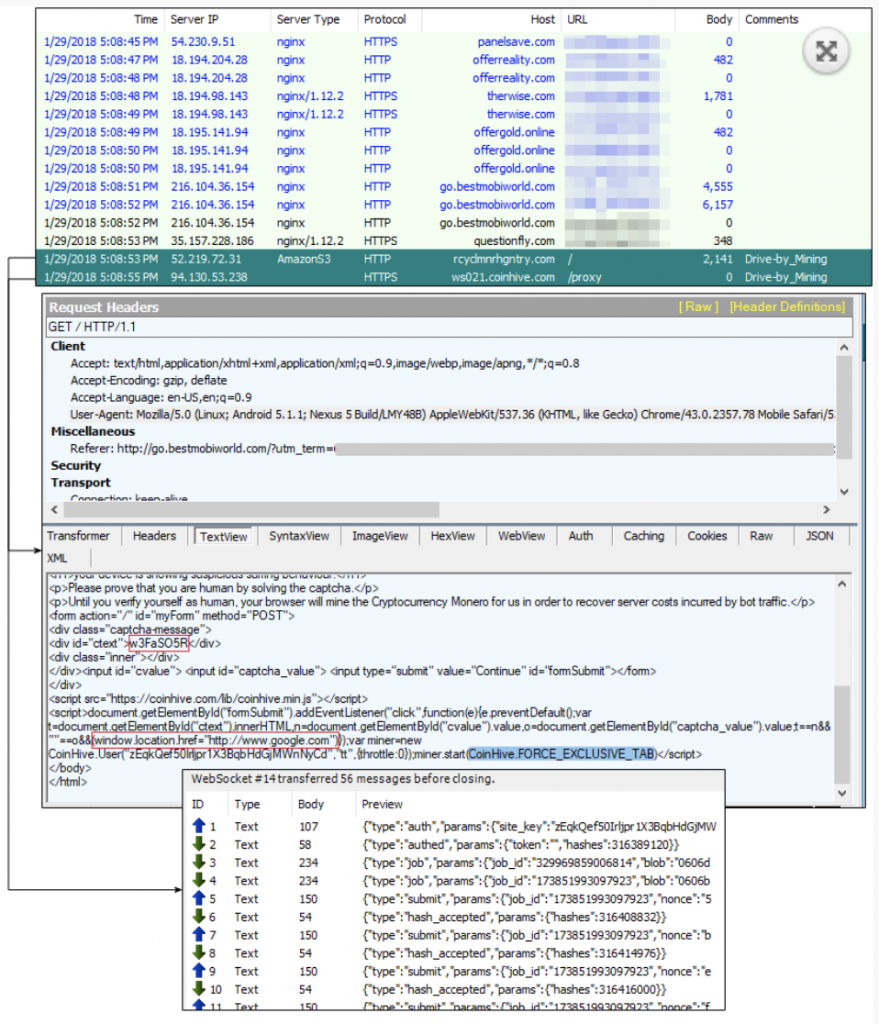

Badacze z Malwarebytes[1] odnotowali jeden z przypadków tego typu ataku w listopadzie 2017 roku, ale główna kampania rozpoczęła się pod koniec stycznia 2018. Wówczas to miliony użytkowników Androida (wszystko wskazuje, że jedynie ta platforma była celem) stało się ofiarami ataków. Sam proces nie był złożony – użytkownik był przekierowywany na stronę, która uruchamiała kopanie kryptowaluty Monero bezpośrednio w przeglądarce. Tego typu ataki są często wymierzone również w użytkowników Windowsa, aczkolwiek wszystko wskazuje na to, że w tym konkretnym przypadku celem była jedynie platforma Android.

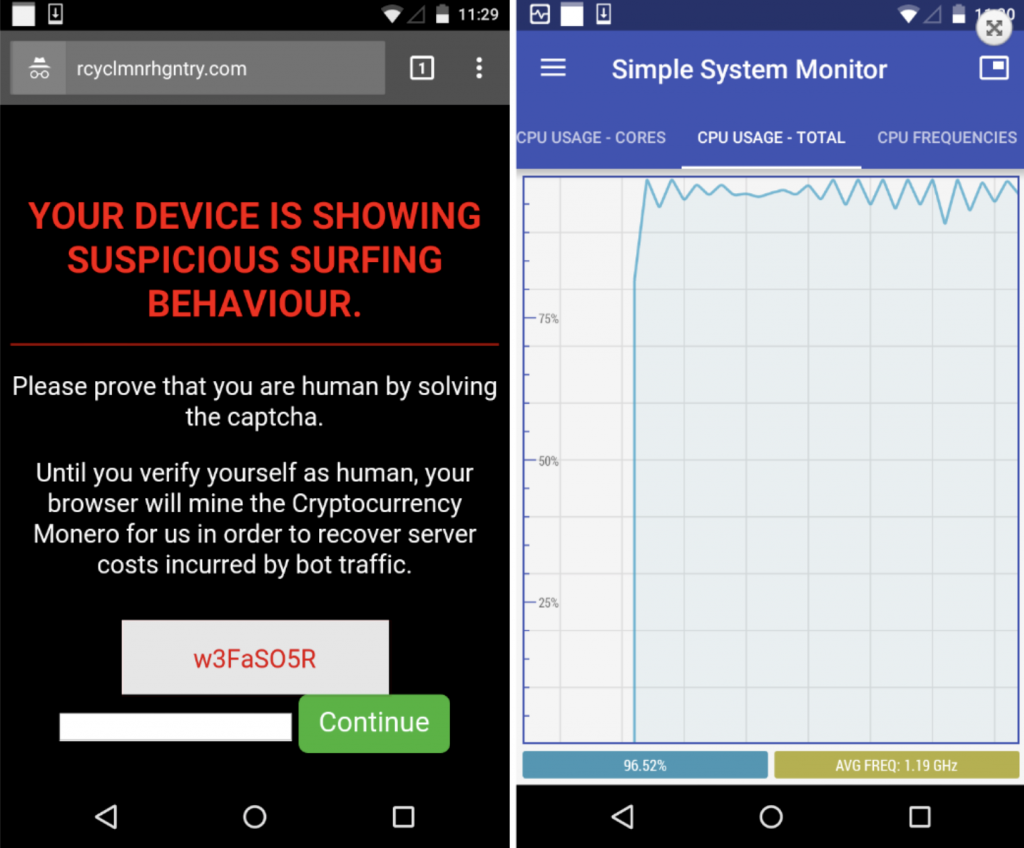

Co ciekawe, większość tego typu ataków jest na tyle zautomatyzowana, by interakcja z użytkownikiem była minimalna (w ten sposób trudniej mu się zorientować, że urządzenie kopie kryptowalutę – jednak jak zabawnie zauważył autor raportu, trudno przeoczyć grzejący się procesor, który pracuje cały czas na 100%). Tymczasem opisywany przypadek wręcz wchodzi w interakcję z ofiarą. Użytkownik musi udowodnić, że nie jest botem, ale żywą istotą. W tym celu musi przepisać wyświetlony kod (pierwsze zdjęcie poniżej):

Dopóki odpowiedni kod nie zostanie wprowadzony, urządzenie mobilne będzie pracowało z pełną mocą, robiąc za koparkę Monero. Badacze Malwarebytes poinformowali, że tego odkrycia dokonali przez przypadek, w czasie badania innej szkodliwej kampanii scamowej wykorzystującej Internet Explorer oraz Google Chrome pod systemem Windows (dochodziło do przekierowania na fałszywe witryny). Jednak przy odwiedzaniu z poziomy Androida, doszło do przekierowania właśnie na stronę mobilnej koparki kryptowaluty.

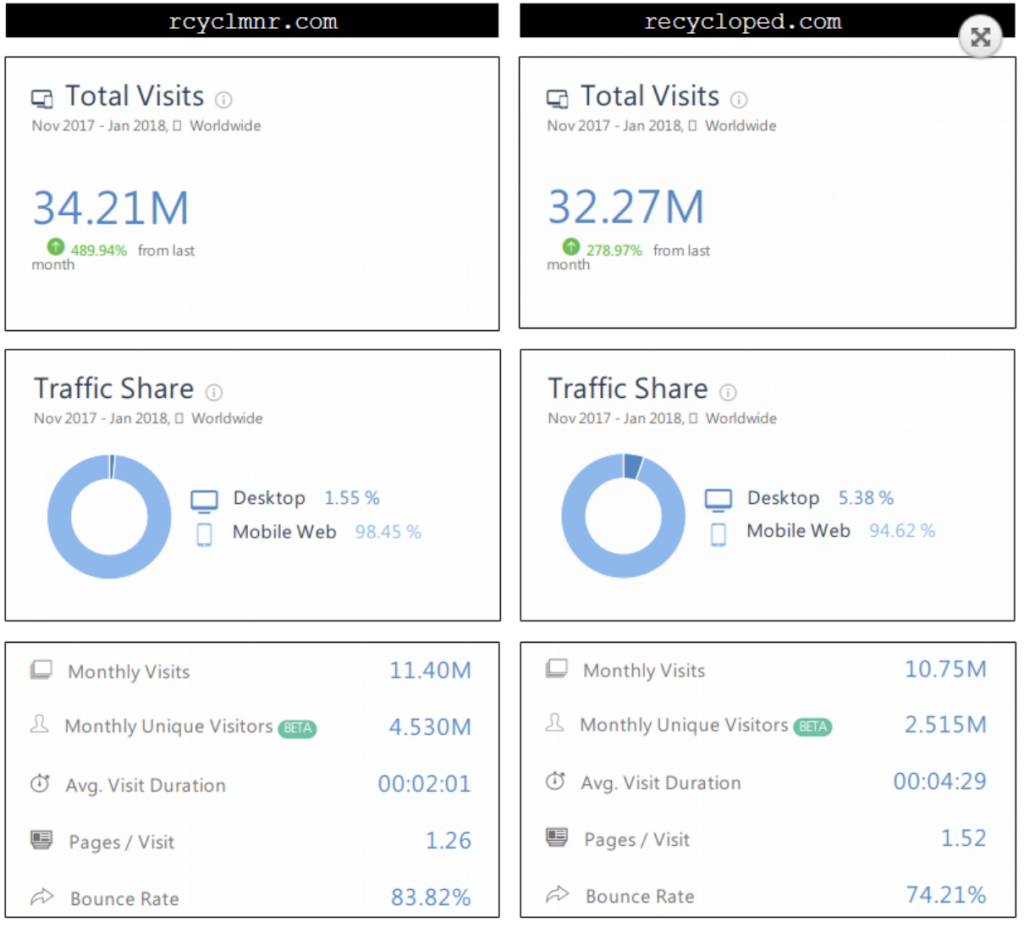

Po przeanalizowaniu niektórych domen, okazało się, że w ciągu raptem kilku miesięcy zostały one odwiedzone miliony razy, a praktycznie cały ruch pochodził z urządzeń mobilnych. Z szacunkowych obliczeń wynika, że przez krótki czas przebywania na wskazanych stronach, zysk nie był duży, jak to ma zazwyczaj miejsce przy tego typu atakach.

Aby uniknąć podobnej sytuacji, najlepiej regularnie aktualizować oprogramowanie, zainstalować program antywirusowy oraz zwracać uwagę na to co jest instalowanie na telefonie i z jakiego źródła. Najlepszym wyborem jest zawsze pobieranie programów z Google Play.

[1] https://blog.malwarebytes.com/threat-analysis/2018/02/drive-by-cryptomining-campaign-attracts-millions-of-android-users/