Ten wpis to historia dwóch mobilnych szkodników. Dla lepszego zrozumienia działania tytułowego zagrożenia, odpowiedzialnego za szyfrowanie i blokowanie urządzenia użytkownika, najpierw przytoczę historię jego prekursora, który potrafił przejąć loginy i hasała do m.in. aplikacji bankowości mobilnej.

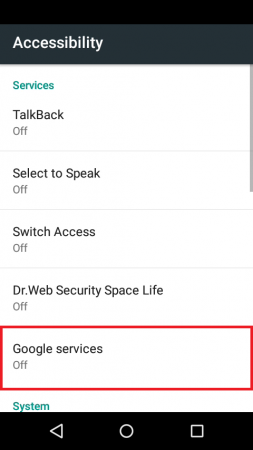

Wszystko zaczęło się w lipcu, kiedy badacze[1] poinformowali o odkryciu nowego szkodliwego programu przeznaczonego na platformę Android. Złośliwa aplikacja o nazwie Android.BankBot.211.origin wykorzystała usługi “Ułatwień dostępu” do przejęcia kontroli nad urządzeniem oraz wykradania poufnych danych związanych z bankowością. Koń trojański mógł się znaleźć na telefonie poprzez udawanie nieinwazyjnej aplikacji np. Flash Player. Po zainstalowaniu i uruchomieniu, trojan zmuszał użytkownika do przyznania praw związanych z „Ułatwieniami dostępu”.

Jeżeli użytkownik się nie zgodzi, okno nie będzie się zamykało, co uniemożliwi normalną pracę. Jednak przyznanie tych ustawień szkodliwej aplikacji poskutkuje tym, że doda się do listy administratorów urządzenia. Następnie trojan ustawia się jako domyślny menedżer wiadomości oraz aktywuje funkcję przechwytywania ekranu. Jeżeli w międzyczasie pojawi się jakiekolwiek żądanie systemowe, szkodliwy program natychmiast je potwierdza. Jakie są pozostałe możliwości Android.BankBot.211.origin?

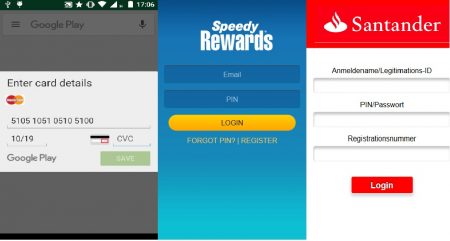

Może wyświetlać fałszywe formularze logowania do m.in. bankowości mobilnej. Użytkownik myśli, że loguje się do swojej aplikacji, a w rzeczywistości podaje dane niezbędne do zalogowania atakującemu. Biorąc pod uwagę fakt, że złośliwy program potrafi sczytywać wpisywane dane, a także przechwytywać SMS-y, daje to niebezpieczną kombinację. Niestety na liście krajów, które padły ofiarą tego szkodnika jest także Polska.

Powyższe zagrożenie wydaje się być bardzo wyrafinowane, jednak w przeszłości badacze spotykali już szkodliwe oprogramowanie, które działało w podobny sposób. Jednak jak donosi firma ESET[2], użytkownicy urządzeń z systemem Android zagrożeni są nowym szkodliwym programem. Jak dotąd, nie spotkano się z takim działaniem programu na platformie mobilnej.

Szkodnik nazywa się DoubleLocker. Badacze z firmy ESET ustalili, że program nie tylko szyfruje dane użytkownika, ale także uniemożliwia dostęp do funkcji telefonu poprzez nadanie PIN-u blokującego ekran i żądanie pieniędzy za odblokowanie. Samo działanie opiera się na podobnej zasadzie co w przypadku Android.BankBot.211.origin. DoubeLocker również wykorzystuje „Ułatwienia dostępu” do przejęcia kontroli nad systemem. Również jego rozprzestrzenianie się jest podobne i po prostu udaje on pożyteczną aplikację, którą użytkownik może znaleźć np. poza oficjalnym sklepem Google Play. Jednak jego dalsze kroki są już inne.

Nie stara się on wykradać danych potrzebnych do zalogowania w serwisach i usługach, ale szyfruje całe urządzenie. Użytkownik, który nie posiada kopii zapasowej, a chce odzyskać swoje dane, zostaje zmuszony do zapłaty. Dodatkowo urządzenie jest zablokowane losowym PIN-em nadanym przez szkodliwy program, co uniemożliwia normalne użytkowanie.

W celu odblokowania, ofiara musi zapłacić 0,013 BTC (Bitcoina), co odpowiada około 54 dolarom. Ma na to ograniczony czas – 24 godziny. Poniższy film pokazuje w jaki sposób działa DoubleLocker.

Przypominam, że aby zwiększyć bezpieczeństwo swojego urządzenia mobilnego, należy regularnie je aktualizować, wykonywać kopię zapasową wszystkich plików i systemu oraz instalować tylko znane aplikacje, pochodzące bezpośrednio z Google Play. Dobrym rozwiązaniem może być także zainstalowanie programu antywirusowego dla systemu Android.

[1] https://news.drweb.com/show/?i=11381&lng=en

[2] https://www.welivesecurity.com/2017/10/13/doublelocker-innovative-android-malware/