Na przełomie lutego i marca została przeprowadzona wspólna akcja firmy Bitdefender, rumuńskiej policji oraz Europolu, w wyniku której został przejęty serwer C&C (Command and Control) powiązany z ransomwarem GrandCrab. Szkodnik ten jak nietrudno zgadnąć, szyfrował dane na urządzeniu ofiary i żądał pieniędzy za klucz deszyfrujący. To co wyróżniało go spośród innych tego typu złośliwych aplikacji, to fakt, że płatność miała zostać dokonana w kryptowalucie DASH (co nie miało wcześniej miejsca).

Przejęcie kontroli nad serwerem C&C pozwoliło odzyskać cześć kluczy deszyfrujących. Dzięki temu badacze Bitdefendera byli w stanie stworzyć narzędzie, które umożliwia odzyskanie plików przez część ofiar.

Niestety wczoraj pojawiła się kolejna wersja – GrandCrab2, o czym poinformował zespół MalwareHunterTeam oraz serwis Bleeping Computer[1]:

GandCrab2 ("version=1.0.0r") sample: https://t.co/et7XM5DuzK

If someone didn't understand the previous thread (https://t.co/8iuXk9Phwa), these are from this.@BleepinComputer @demonslay335

cc @MarceloRivero— MalwareHunterTeam (@malwrhunterteam) March 5, 2018

Zawiera on sporo modyfikacji w stosunku do pierwszej wersji i na chwilę obecną nie ma rozwiązania, które pozwoliłoby na darmowe odszyfrowanie plików.

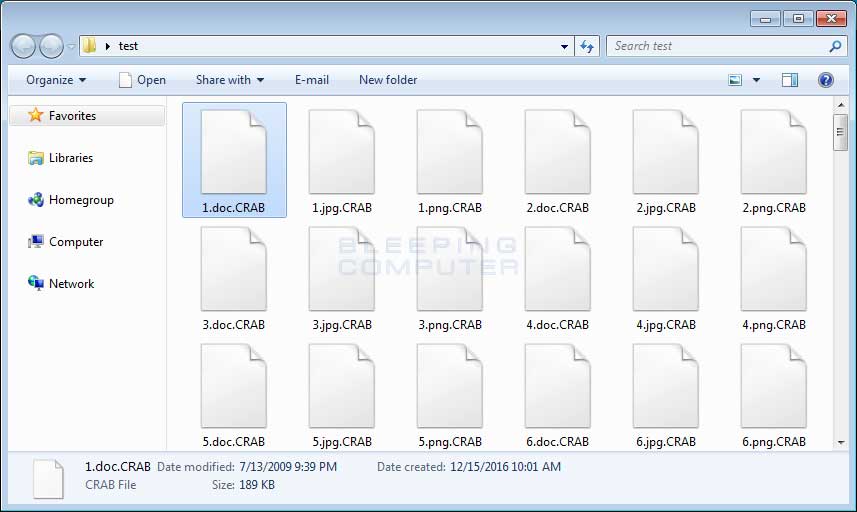

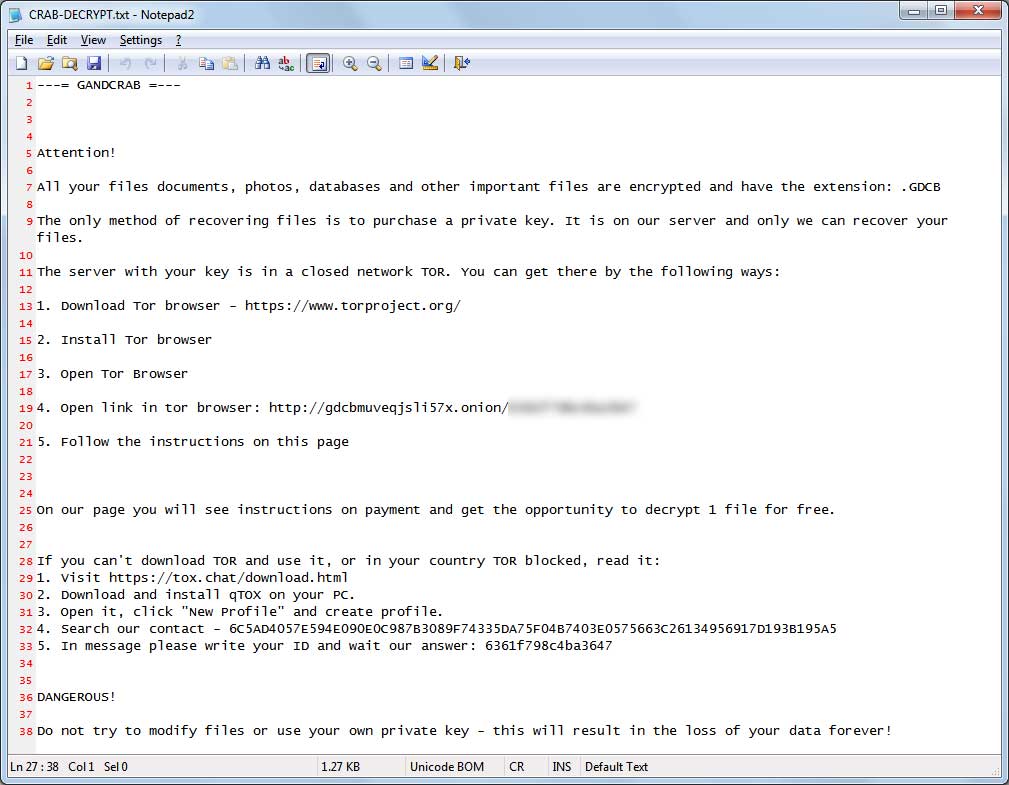

Największą zmianą jest zastosowanie rozszerzenia .CRAB, które pojawia się przy zaszyfrowanych danych (obrazek powyżej). Także notatka (CRAB-Decrypt.txt) wystosowana przez twórców szkodnika do ofiary jest inna i zawiera instrukcję jak skontaktować się z nimi, co pokazuje poniższe zdjęcie:

Zmieniono również wygląd strony z dalszymi instrukcjami i kwotą (wyrażoną w DASH) do zapłaty.

Jak zwykle przy tego typu wpisach, przypominam, że nawet posiadając program antywirusowy i regularnie aktualizując system i aplikacje, może dojść do infekcji systemu (nie ma bowiem zabezpieczenia idealnego i czasami wystarczy chwila nieuwagi). Dlatego jednym z najlepszych sposobów na ransomware jest regularnie wykonywanie kopii zapasowych (przy czym dysk powinien być podłączany tylko na czas wykonywania backupu). Więcej przykładów ransomware znajdziecie w poprzednich wpisach.

[1] https://www.bleepingcomputer.com/news/security/gandcrab-ransomware-version-2-released-with-new-crab-extension-and-other-changes/