Jesteśmy przyzwyczajeni do tego, że spacja oddziela dwa słowa lub znaki. Mimo, że jest „niewidoczna”, to widoczne jest już jej zastosowanie. Tymczasem istnieje również spacja o zerowej szerokości (zero width space) z czego wiele osób nie zdaje sobie sprawy…

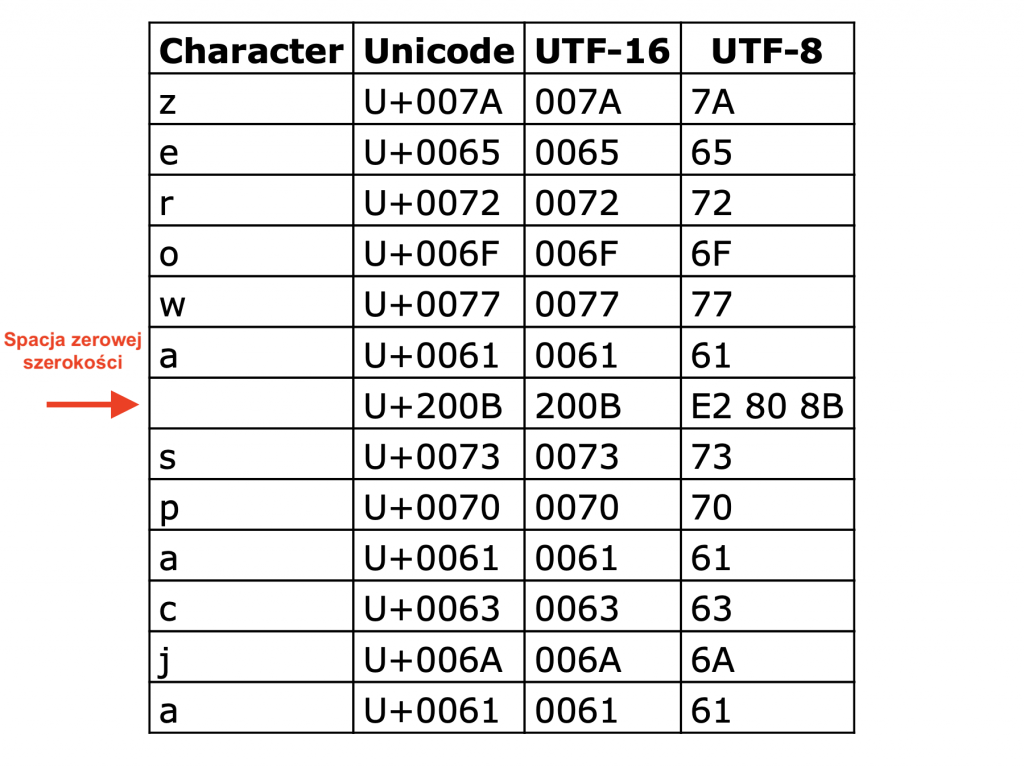

Aby lepiej zrozumieć tytułowy atak, należy najpierw lepiej wyjaśnić czym jest spacja zerowej szerokości. Poniższe słowa są od siebie oddzielone, jednak jak nawet sama nazwa wskazuje, działania spacji zerowej szerokości nie widać:

zerowaspacja

Po wklejeniu powyższych słów do jednego z konwerterów Unicode online, otrzymamy taki oto zapis:

Jak widać, mimo, że w „czystym” zapisie tekstowym tego nie zobaczymy, spacja jest obecna. Najczęściej używa się jej do przełamania długiego słowa w ściśle określonych sytuacjach. Niektóre edytory tekstu i współczesne przeglądarki rozpoznają taki zapis. Dość dobry opis, z przykładowym zastosowaniem znajduje się w Wikipedii.

W serwisie The Hacker News[1]pojawiła się informacja, że Eksperci ds. bezpieczeństwa ostrzegają przed nowym rodzajem ataku, który wykorzystuje spację zerowej szerokości i jest bardzo prosty do implementacji.

Office 365 posiada funkcję Safe Links, która w założeniu ma chronić przed szkodliwym oprogramowaniem i phishingiem. Działa to w taki sposób, że podmienia potencjalnie niebezpieczne linki na własne, gdzie użytkownik zobaczy stosowny komunikat. Okazuje się jednak, że wystarczy zmodyfikować treść maila z poziomu np. edytora HTML i wprowadzić kilka spacji zerowej szerokości w adresie URL, by Safe Links nie rozpoznał odnośnika. Poniższy film dość dobrze to obrazuje.

Warto tutaj przypomnieć, że przy otwieraniu maili, zawsze warto kierować się odrobiną sceptycyzmu. Ataki phishingowe, mogą być bardzo wyrafinowane i jeżeli cokolwiek wzbudza wątpliwość, lepiej skontaktować się w tej sprawie z administratorem. Nawet jeżeli nagłówek wiadomości wydaje się być prawdziwy (w tym pole nadawcy), należy zwracać uwagę na nietypowe błędy lub prośby (przykładowo bank nie poprosi użytkownika o podanie loginu i hasła poprzez stronę w odnośniku lub zainstalowanie aplikacji).

[1]https://thehackernews.com/2019/01/phishing-zero-width-spaces.html