Z racji swojej popularności, system operacyjny Android jest coraz częściej atakowaną platformą. Okazuje się, że w ostatnich dniach pojawiło się kolejne zagrożenie, na które narażeni są również użytkownicy z Polski.

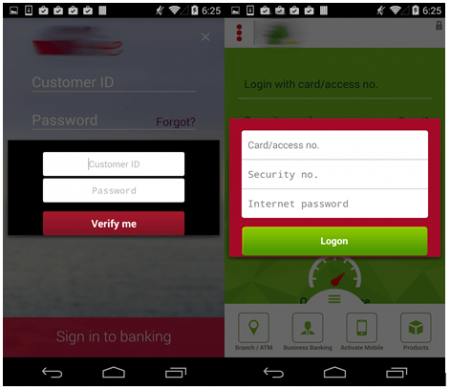

Firma SfyLabs poinformowała[1] o nowym zagrożeniu nazwanym LokiBot, które po zainfekowaniu urządzenia mobilnego wykrywa, że użytkownik próbuje uruchomić np. aplikację bankowości mobilnej i podstępnie wyświetla fałszywy ekran logowania. W ten sposób ofiara zamiast zalogować się do banku, podaje login i hasło twórcy szkodnika. Poniżej został zaprezentowany przykład innego szkodliwego programu, działającego na podobnej zasadzie.

LokiBot potrafi podszywać się także pod inne znane programy (np. Skype czy Facebook). O tym jak działa mechanizm wyświetlania fałszywego interfejsu przeczytacie w tym wpisie. Dodatkowo LokiBot potrafi czytać i wysyłać wiadomości SMS czy masowo wysyłać wiadomości do kontaktów na telefonie (co daje możliwość zainfekowania kolejnych urządzeń).

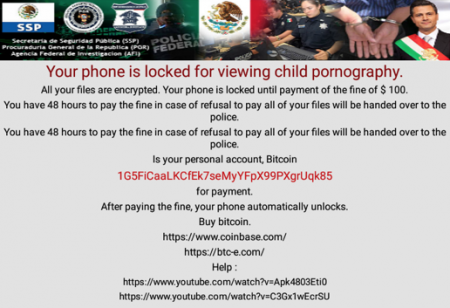

Inną wyjątkową dla LokiBota rzeczą jest to, że potrafi uruchomić przeglądarkę np. na zainfekowanym smartfonie i przejść na wybraną witrynę. Jednak to co szczególnie wyróżnia go spośród innych aplikacji malware, to fakt, że gdy tylko użytkownik spróbuje ją usunąć/zmodyfikować, LokiBot uaktywnia swoje funkcje ransomware i szyfruje urządzenie. Pojawia się także widoczny poniżej komunikat, z którego użytkownik dowiaduje się, że musi zapłacić od 70 do 100 dolarów (w zależności od wersji). Jak widać szkodnik nie poddaje się bez walki i za wszelką cenę próbuje wydobyć od ofiary pieniądze.

Na szczęście dla użytkowników, LokiBot używa słabego szyfrowania, a dodatkowo kopie plików pozostają niezaszyfrowane. Dzięki temu możliwe jest odzyskanie danych. Jak informuje firma Kaspersky Lab[2], zamiast płacić okup, użytkownik może ponownie uruchomić urządzenie w trybie bezpiecznym, a następnie cofnąć aplikacji uprawnienia administratora i odinstalować ją. Badacze ze SfyLabs donoszą, że ofiary tego szkodnika do tej pory straciły około 1,5 miliona dolarów. Na tej stronie znajduje się lista 119 aplikacji, pod które podszywa się LokiBot.

Przy tej okazji przypominam o tym, jak ważne jest robienie regularnych kopii zapasowych systemu oraz plików. Odnosi się to nie tylko do tradycyjnych platform jak Windows czy macOS, ale także do systemów mobilnych. Warto też instalować aplikacje jedynie z zaufanych źródeł/oficjalnych sklepów oraz posiadać mobilny program antywirusowy. Wiele renomowanych firm z tej branży dostarcza darmowe rozwiązania dla Androida.

[1] https://clientsidedetection.com/lokibot___the_first_hybrid_android_malware.html

[2] https://www.kaspersky.com/blog/lokibot-trojan/20030/