Na początku roku głośno było o podatnościach Meltdown i Spectre w większości procesorów, pisałem o tym w tym wpisie. Niestety błędy te są na tyle poważne, że ich naprawa jest bardzo trudna, a dodatkowo w niektórych przypadkach spada wydajność CPU. Microsoft w styczniu wydał odpowiednią łatkę dla Windows 7, która rozwiązała jeden problem, ale niestety równocześnie dostarczyła kolejny – dużo gorszy…

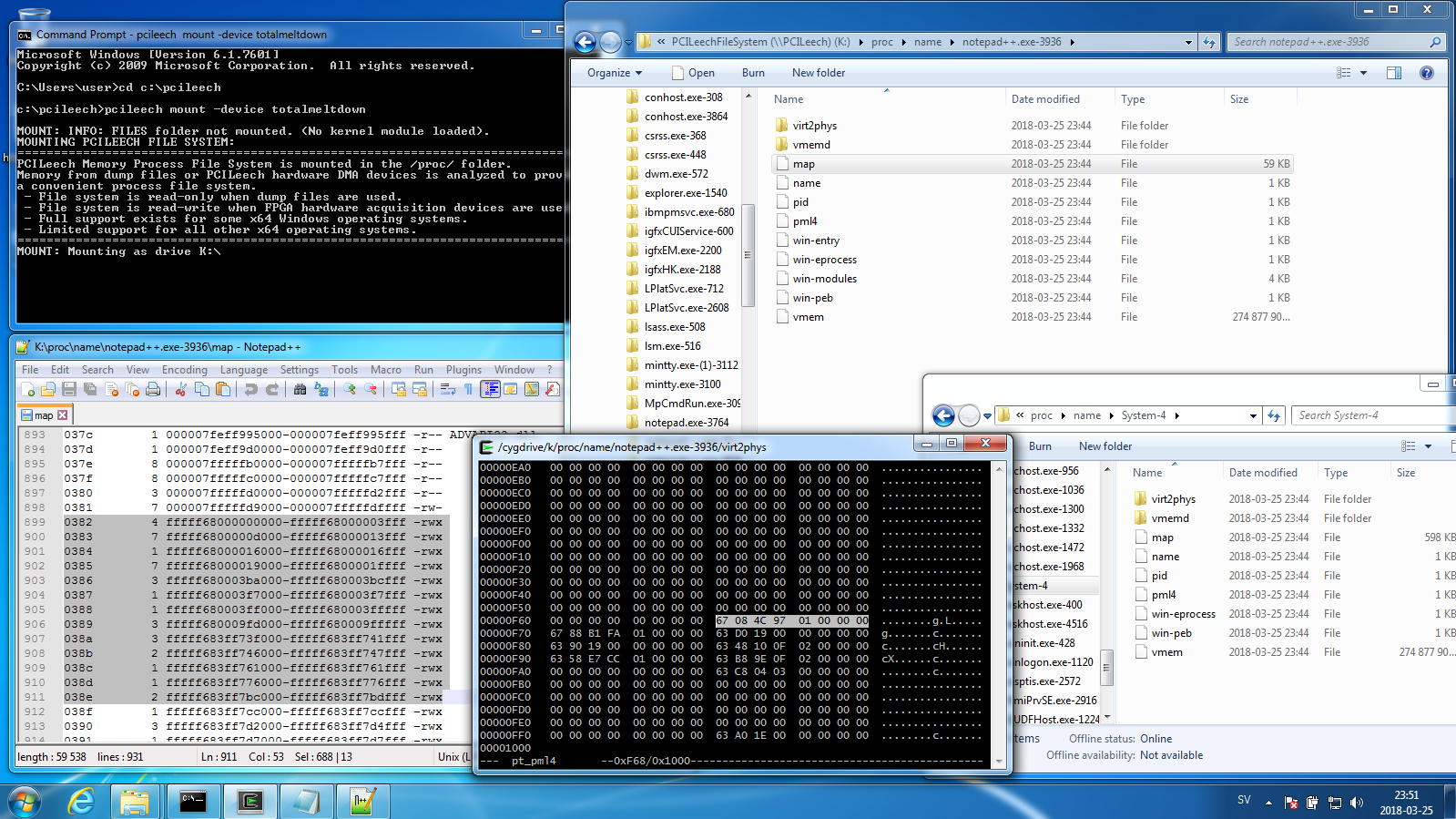

Po zainstalowaniu wspomnianej łatki, stał się możliwy odczyt i zapis pamięci i danych przez każdy proces. Jak informuje na blogu Ulf Frisk[1], cała operacja jest na tyle prosta, że nie wymaga specjalistycznych narzędzi. Za wspomniany błąd odpowiadają niepoprawne uprawnienia dostępu (User/Supervisor).

Na szczęście Microsoft wydał w marcu stosowną aktualizację, która rozwiązuje ten problem.

Na atak tego typu podatny jest Windows 7 x64 z comiesięcznymi łatami zainstalowanymi w styczniu i lutym 2018. Jeżeli system nie był łatany od grudnia 2017 lub ma zainstalowane marcowe aktualizacje, to ta kwestia została rozwiązana. Windows 10 czy 8.1 nie są podatne.

[1] https://blog.frizk.net/2018/03/total-meltdown.html