Całkiem niedawno w sieci pojawiła się informacja, że komputery Apple z systemem High Sierra zawierają poważny błąd, który pozwala na zalogowanie się na konto root bez żadnych przeszkód. Wymagało to jedynie kilku kliknięć. Szczegóły możecie przeczytać w tym wpisie.

Apple wypuściło aktualizację bezpieczeństwa, ale niestety okazuje się, że w dalszym ciągu słychać echa tej sprawy. Na swoim blogu, firma Malwarebytes poinformowała[1] o sytuacji, gdzie komputery z zainstalowaną aktualizacją dalej mogą doświadczyć tego błędu i dać prawa roota (które de facto pozwalają na administrowanie komputerem) bez autoryzacji.

Jak wskazuje badacz, aktualizacja bezpieczeństwa o numerze 2017-001 została wypuszczona przez Apple dla systemu macOS w wersji 10.13.0 oraz 10.13.1. Nawet jeżeli użytkownik nie zainstalował jej ręcznie, to instalowała się ona automatycznie po określonym czasie. Aktualizacja nie wymagała ponownego uruchomienia komputera i jest to kluczowe dla dalszej części tekstu.

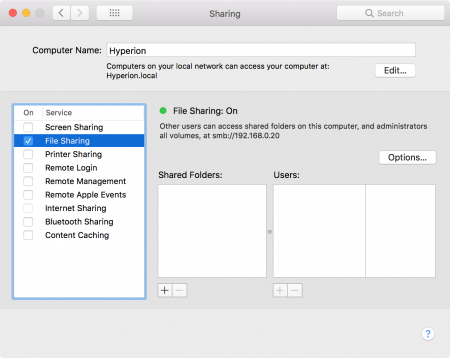

Wydawać by się mogło, że po instalacji sprawa jest zamknięta. Niestety nie do końca. Po dodaniu łatki rozwiązującej problem z kontem root, pojawił się kolejny, związany z udostępnianiem plików.

Apple wydało kolejną aktualizację (co ciekawe o takim samym numerze, nie 2017-002, ale ponownie 2017-001), która również instalowała się automatycznie i nie wymagała restartu, ale mogło to wzbudzić zdziwienie osób, które już raz ją zainstalowały. Teraz jednak przechodzimy do sedna problemu.

Na wstępie napisałem, że aktualizacja dostępne jest dla systemu macOS 10.13.0 oraz 10.13.1. Jeżeli ktoś zainstalował aktualizacje 2017-001 na wersji macOS 10.13.0, a następnie zrobił upgrade systemu do wersji macOS 10.13.1 – sprawiał, że błąd z kontem root powracał, poinformowali badacze z Malwarebytes. Skoro jednak dla tej wersji systemu istnieje łatka i instaluje się ona automatycznie, to powinno to czy nie powinno to rozwiązać problemu? No i tutaj dochodzimy do finału sprawy. W chwili obecnej ścieżka działania użytkownika ze starą wersja systemu wygląda tak:

- Instalacja aktualizacji bezpieczeństwa 2017-001 na macOS 10.13.0

- Upgrade systemu macOS do wersji 10.13.1

- Ponowna instalacja aktualizacji bezpieczeństwa 2017-001

Mimo, że pierwotnie zainstalowanie łatki bezpieczeństwa nie wymagało ponownego uruchomienia komputera, w przypadku procedury przeprowadzonej tak jak wyżej – jest ono wymagane, podkreśla autor wpisu na blogu Malwarebytes. Dopóki użytkownik nie uruchomi ponownie komputera, błąd dalej występuje. Wiele osób używających macOS nie wyłącza komputera i mogą być podatne na błąd jeszcze przez wiele dni, a nawet tygodni.

Jest to kolejny dowód na to, że nie ma systemów idealnych i przypomina o konieczności instalowania aktualizacji bezpieczeństwa regularnie. Ciężko znaleźć oprogramowanie, które nie ma luk, a nawet jeżeli komuś się tak wydaje – to prawdopodobnie nie zostały one jeszcze odkryte (a w gorszym scenariuszu, zostały odkryte przez osoby, które zachowają tę wiedzę dla własnych korzyści).

[1] https://blog.malwarebytes.com/threat-analysis/2017/12/yet-another-flaw-in-apples-iamroot-bug-fix/