Liczba ataków przy użyciu mobilnego szkodliwego oprogramowania zwiększa się każdego roku. Szkodliwe oprogramowanie bardzo często instalowane jest nieświadomie przez samych użytkowników, którzy sądzą, że aplikacja ma zupełnie inne funkcje. Niestety w tle może ona wykonywać niepożądane funkcje jak wysyłanie SMS-ów o podwyższonej opłacie lub kradzież danych, loginów i haseł…

Jak informuje serwis Bleeping Computer[1], do sieci wyciekł kod źródłowy jednego z najbardziej popularnych szkodników z rodziny trojanów bankowych przeznaczonych na system Android – Exobot. Pierwsze ataki z jego udziałem odnotowano pod koniec 2016 roku. Początkowo autorzy sprzedawali oprogramowanie w modelu MaaS (Malware as a Service) i CaaS (Cybercrime as a Service). Takie rozwiązanie przypomina usługi świadczone przez niektóre firmy, w których płaci się za dostęp do oprogramowania lub realizację. W tym konkretnym przypadku usługą było szkodliwe oprogramowanie.

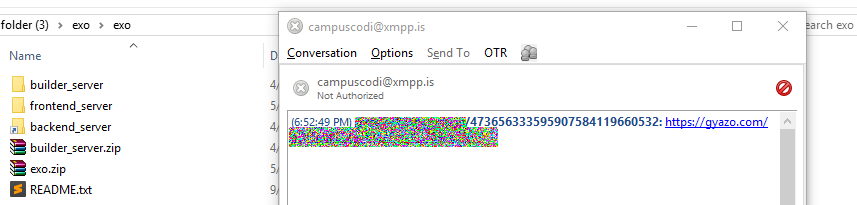

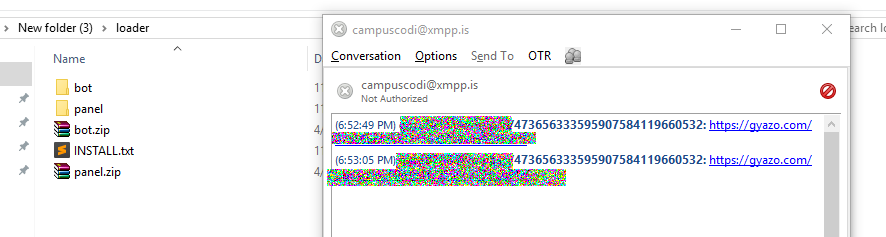

W styczniu obecnego roku, autorzy Exobota wystawili kod źródłowy aplikacji na sprzedaż, a już w maju pojawiły się informacje o jego dostępności. Wspomniany portal Bleeping Computer otrzymał od anonimowego nadawcy kopię kodu źródłowego. Po wspólnym przeanalizowaniu z laboratorium ESET-a, został on zweryfikowany jako prawdziwy. Jest to jego ostatnia wersja, zanim autorzy zdecydowali się na porzuceniu dalszych prac nad Exobotem.

Obecnie kod tego konia trojańskiego można spotkać na różnych forach poświęconych tematyce bezpieczeństwa i ataków. W związku z tym wielu badaczy ostrzega o możliwym zintensyfikowaniu ataków z użyciem tego narzędzia. Sytuacje tego typu miały miejsce już w przeszłości, chociażby z BankBotem, którego kod wyciekł w grudniu 2016 roku, a w ciągu kilku następnych miesięcy obserwowano bardzo dużo akcji z jego użyciem.

Kilka wskazówek jak uniknąć zainfekowania mobilnym szkodliwym oprogramowaniem:

- Pobieraj i instaluj aplikacji tylko z oficjalnych źródeł (sklep Google Play), pamiętaj jednak by nawet tam wybierać znanych i zweryfikowanych deweloperów

- Regularnie aktualizuj system operacyjny i aplikacje

- Wykonuj kopie zapasowe wszystkich danych

- Jeżeli to możliwe, włącz dwuetapowe uwierzytelnianie dla usług, z których korzystasz

- Zainstaluj program antywirusowy jednego ze znanych producentów

[1]https://www.bleepingcomputer.com/news/security/source-code-for-exobot-android-banking-trojan-leaked-online/