Ekspertom ds. bezpieczeństwa udało się znaleźć kilka podatności w przeglądarkach Microsoft Edge dla systemu Windows oraz Apple Safari dla iOS. Jak podaje serwis TheHackerNews[1], Microsoft załatał lukę już w zeszłym miesiącu w ramach comiesięcznego cyklu aktualizacji. Niestety w przypadku Safari, użytkownicy wciąż są podatni na atak phishingowy.

Niestety sposób w jaki atak może być przeprowadzony sprawia, że jest go stosunkowo trudno wykryć. Dziura pozwala na ominięcie podstawowej metody weryfikacji – adresu URL i szyfrowania (SSL). Jak słusznie zauważa portal – są to dwie rzeczy, na które zwraca uwagę użytkownik w celu określenia czy witryna jest prawdziwa.

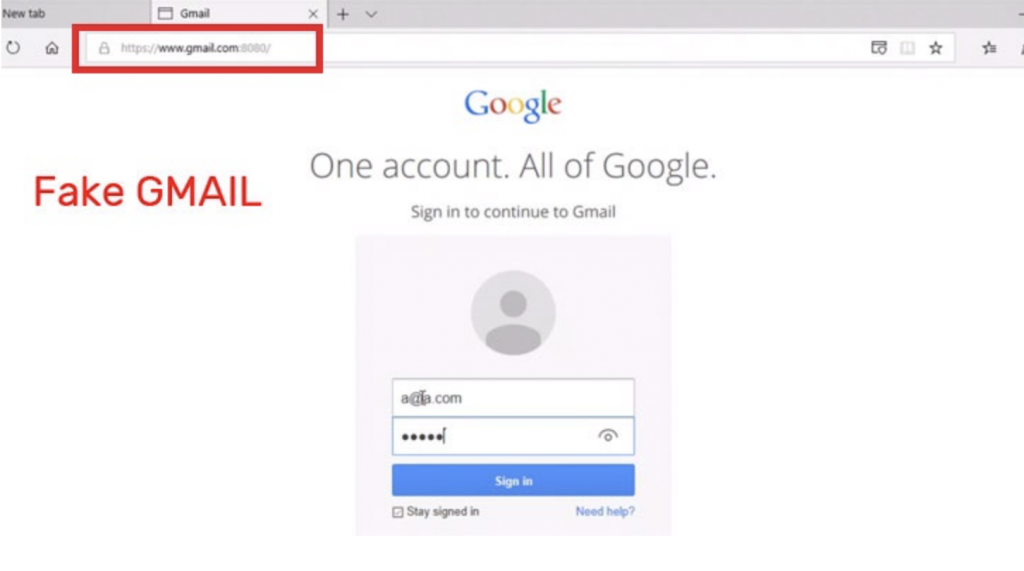

Luka otrzymała już konkretne oznaczenie (CVE-2018-8383). Możliwość spoofowania adresu URL spowodowana jest tym, że przeglądarka zezwala by JavaScript zaktualizowała adres strony w polu adresu URL podczas ładowania witryny. Na początku ładowana jest prawdziwa strona, dzięki czemu wyświetlany jest prawidłowy adres. Jednak w pewnym momencie kod strony zostaje podstawiony przez atakującego. Użytkownik widzi zatem stronę z prawidłowym adresem, ale fałszywą treścią. Taki atak jest bardzo trudno zauważyć.

Szczegóły ataku widać na poniższym filmie:

https://www.youtube.com/watch?v=dGJSsK55nfQ

Przeglądarki Google Chrome oraz Firefox nie są podatne na tę lukę, w związku z czym wskazane jest używanie tych aplikacji do czasu załatania dziury w Safari.

[1]https://thehackernews.com/2018/09/browser-address-spoofing-vulnerability.html