Ransomware staje się w ostatnich latach coraz częściej spotykanym zagrożeniem. Szkodniki te zaraz po infekcji urządzenia rozpoczynają szyfrowane wszystkich plików i dysków, a następnie wyświetlają użytkownikowi komunikat o konieczności zapłacenia okupu. Szczegółowy opis działania i sposób infekowania znajdziecie w naszych artykułach poświęconych tej tematyce.

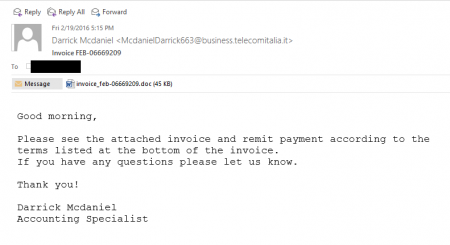

Niestety wszystko wskazuje na to, że w sieci rozpoczęła się kolejna duża kampania z udziałem szkodnika Locky. W zeszłym roku Locky zaatakował internautów na całym świecie poprzez maila z załącznikiem sugerującym, że jest to faktura lub ważny dokument. W rzeczywistości był to złośliwy program, który szyfrował pliki (nie było istotne czy są to zdjęcia, filmy, dokumenty PDF czy Word). Poniżej znajduje się przykład takiej wiadomości.

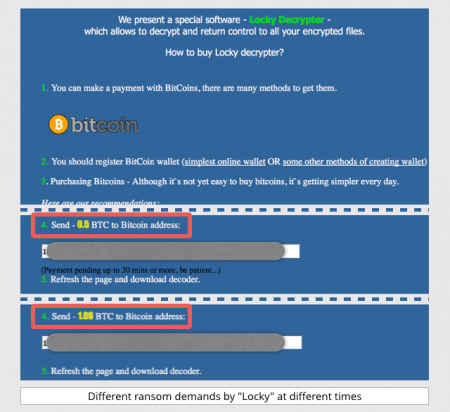

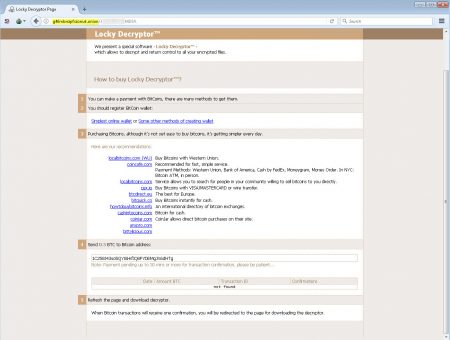

Po otwarciu dokumentu, pokazywał się komunikat, że treść nie wyświetla się prawidłowo i aby to zmienić należy uruchomić makra. Był to oczywiście podstęp, który miał na celu uruchomienie szkodliwej zawartości. Aby uzyskać klucz do odszyfrowania plików, Locky wymagał od ofiary zapłacenia 0,5 bitcoina[1]. W późniejszym okresie cena ta zmieniła się na 1 bitcoin. Warto zauważyć, że jeden bitcoin był wówczas wart około 400 dolarów. Na dzień dzisiejszy cena jest ponad dziesięciokrotnie wyższa i wynosi od 4000 do nawet 5000 dolarów.

Obecnie atak przebiega podobnie i użytkownik może otrzymać maila z informacją o ważnym pliku[2], zdjęciu lub dokumencie (szacuje się, że zostało wysłanych ponad 23 miliony złośliwych maili). Załącznik zawiera plik VBS (Visual Basic Script), który rozpocznie pobieranie najnowszej wersji Locky. Cena za odszyfrowanie jest jednak znacznie wyższa. Wynosi ponownie 0,5 bitcoina, ale tym razem przekłada się to na około 2300 dolarów…

Przypominamy, że najlepszym sposobem na uniknięcie takiej sytuacji jest regularne robienie kopii zapasowych, które będą przechowywane na zewnętrznej lokalizacji (np. dysku twardym podłączanym tylko na czas robienia kopii lub w chmurze). W ten sposób, nawet jeżeli ransomware zaszyfruje pliki, będziemy posiadali ich kopię w bezpiecznym miejscu. Ponadto należy pamiętać o zabezpieczeniu komputera programem antywirusowym oraz nieotwieraniu załączników od nieznanych nadawców. Więcej porad dotyczących bezpieczeństwa znajdziecie w artykułach na naszym blogu.

[1] https://nakedsecurity.sophos.com/2016/02/17/locky-ransomware-what-you-need-to-know/

[2] https://www.neowin.net/news/locky-ransomware-distributed-to-millions-in-new-spam-campaign