Okres świąteczny i noworoczny to bardzo często moment, w którym trwają kampanie phishingowe związane ze wspomnianą tematyką. Łatwo wówczas znaleźć w skrzynce fałszywe maile z promocjami, okazjami i wszystkim co przyciąga uwagę, ale jednocześnie wymaga od nas podania danych, nr karty czy zalogowania się w jakimś serwisie (a gdzie link oczywiście prowadzi do podstawionej strony). Jednak wsród tego typu korespondencji zdarzają się też “tradycyjne” phishingu, że tak je określę.

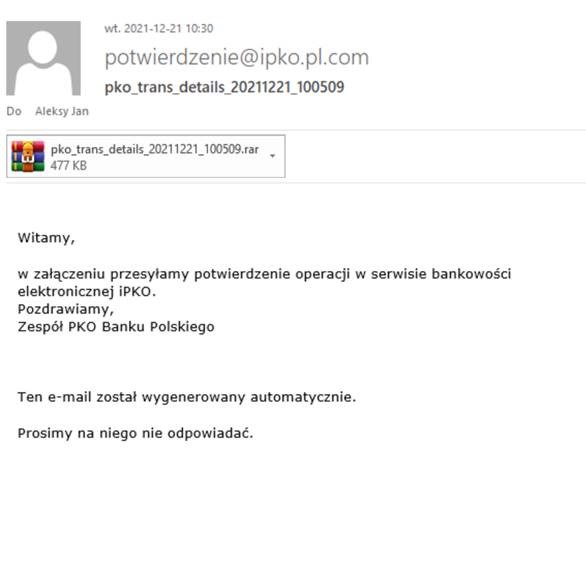

Bank PKO BP poinformował na swojej stronie, że trwa właśnie nowy atak, wymierzony w jego klientów. Poniżej widać przykład takiej fałszywej wiadomości:

Na początek warto zwrócić uwagę na komunikat banku:

Przestępcy rozsyłają fałszywe e-maile przypominające potwierdzenie transakcji. Wiadomości przychodzą z adresu potwierdzenie @ ipko.pl.com i zawierają załącznik w formacie .rar.

Nie otwieraj załącznika! Jeśli to zrobisz, możesz stracić dane i pieniądze. Załącznik zawiera szkodliwe oprogramowanie.

Bank dodatkowo odsyła do poradnika – https://www.pkobp.pl/klienci-indywidualni/bankowosc-elektroniczna/bezpieczenstwo-bankowosci-elektronicznej/

To co od razu zwraca uwagę w tej wiadomości to nieprawidłowa domena banku (chociaż warto mieć na uwadze, że stosunkowo łatwo o podrobienie nagłówka wiadomości, więc chcąc mieć pewność, warto szczegółowo przeanalizować nagłówek maila – pola received itp). Dodatkowo banki nie wysyłają tego typu korespondencji do klientów, zwłaszcza ze spakowanym plikiem (RAR), gdzie użytkownik zostaje zmuszony do otwarcia załącznika. Przypomnę, że według różnych statystyk, większość współczesnych ataków odbywa się poprzez e-maila.