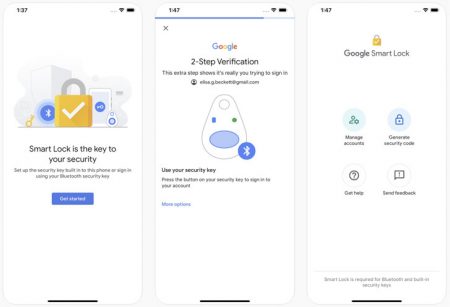

Wykorzystanie sprzętowych kluczy do ochrony danych ma tę zaletę, że np. zalogowanie do serwisu wymaga fizycznego dostępu do urządzenia. Skoro telefon mamy zawsze przy sobie, to czemu nie wykorzystać go dodatkowo do uwierzytelniania wielopoziomowego? Od teraz taka opcja od Google jest dostępna dla posiadaczy systemu iOS.

Rozwiązanie nie jest nowością. Użytkownicy systemu Android (od 7 w górę) mogą z niego korzystać od roku. Cieszy natomiast fakt, że od teraz także urządzenia z systemem iOS (od iOS 10 w górę) mają opcję na lepszą ochronę przed phishingiem. Tego typu ataków nie brakuje i praktycznie każdego dnia wykrywa się nowe kampanie.

Jak podaje na swoim blogu Google, osoby które korzystają z kluczy bezpieczeństwa, nigdy nie stały się ofiarami ataku phishingowego. Działanie jest proste. Początkowo użytkownik loguje się na swoje konto w tradycyjny sposób (podaje swój login i hasło). W następnym kroku na telefonie pojawi się zapytanie, czy to faktycznie on próbuje uzyskać dostęp do konta:

Dzięki temu, nawet jeżeli dojdzie do wycieku danych w innym serwisie, a użytkownik stosował wszędzie tą samą kombinację e-mail + hasło, to osoba próbująca zalogować się w jego imieniu, nie zrobi tego bez potwierdzenia operacji na telefonie. To samo dotyczy próby wykonania ataków phishingowych. Jest to głównie ukłon w stronę osób, które chciałby skorzystać z 2FA tego typu, ale bez ponoszenia dodatkowych kosztów zakupu kluczy sprzętowych.

[1] https://blog.google/technology/safety-security/new-advanced-protection-program-account-security-instant/[2] https://thehackernews.com/2020/01/google-iphone-security-key.html